Evidencias de auditoría ENS

Recopilación de capturas de pantalla y evidencias documentales para la auditoría ENS 2026:

- Auditoría interna: 26 de febrero de 2026 (Adrián Roo)

- Auditoría externa: 9-13 de marzo de 2026 (Isaac Navarrete, Applus)

Todas las capturas se almacenan en /evidence/gp-110/ y se referencian desde este registro.

ORG — Marco organizativo

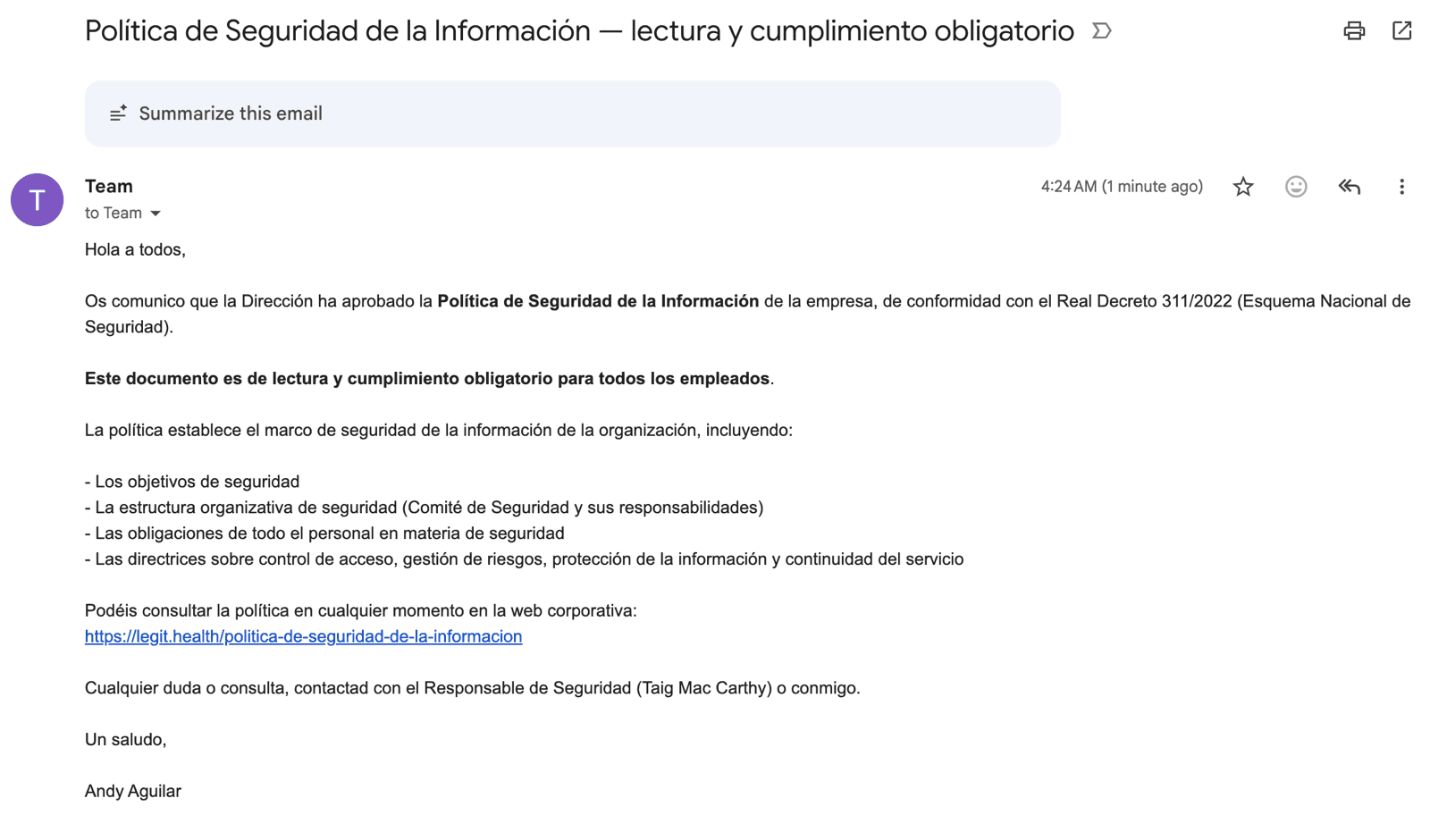

Política de seguridad comunicada al personal (ORG.1)

Captura realizada el 26 de febrero de 2026. Email enviado por Andy Aguilar (Directora General, JD-001) al grupo "Team" con asunto "Política de Seguridad de la Información — lectura y cumplimiento obligatorio". Incluye enlace a la política publicada en la web corporativa (https://legit.health/politica-de-seguridad-de-la-informacion) y contacto del Responsable de Seguridad.

OP.ACC — Control de acceso

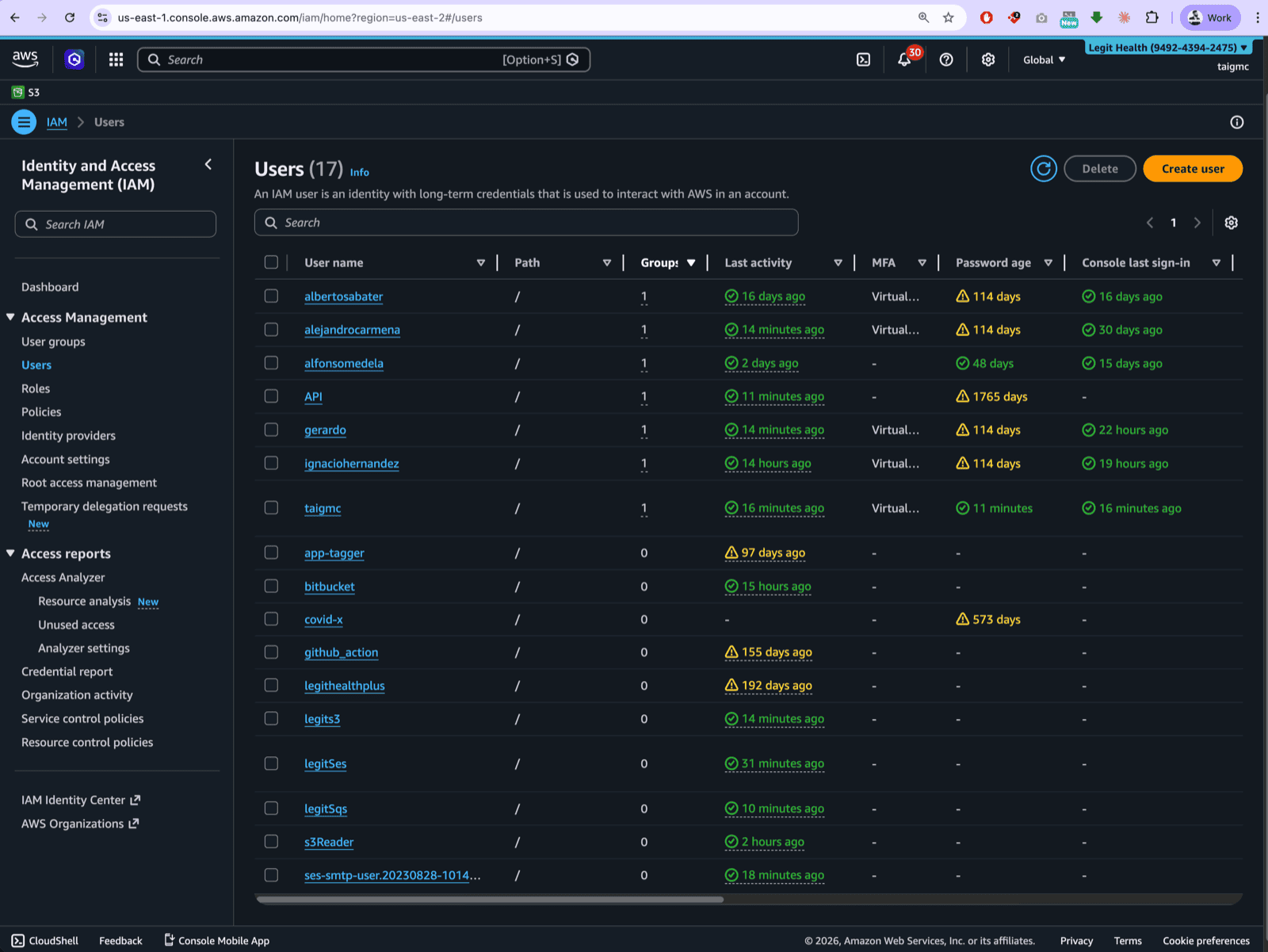

Usuarios y permisos en AWS IAM (OP.ACC.4)

Captura realizada el 26 de febrero de 2026. Se observan 18 usuarios IAM. Se han identificado cuentas a revisar — véase las acciones correctivas comunicadas al Responsable del Sistema.

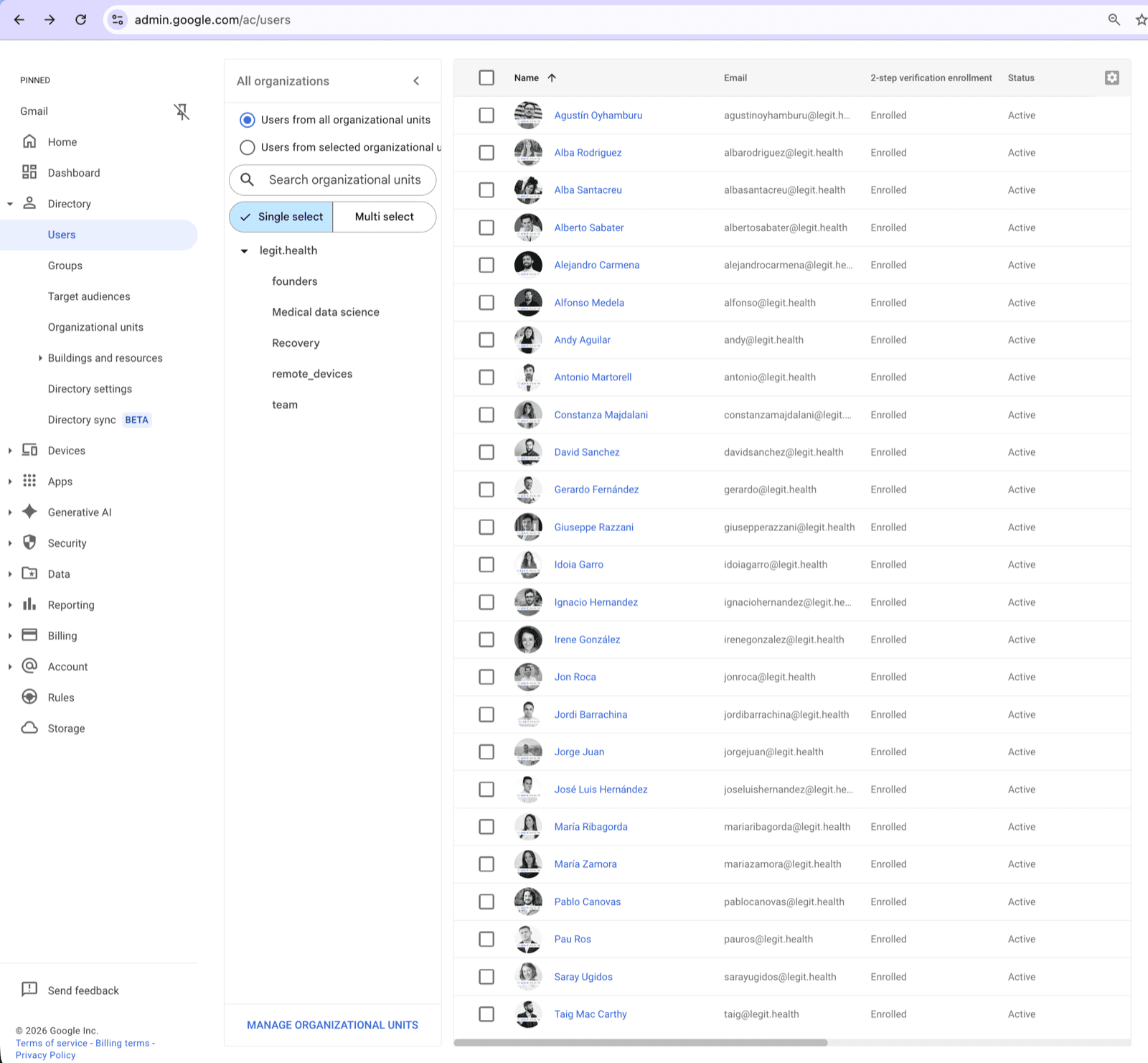

Roles y usuarios en Google Workspace (OP.ACC.4)

Captura realizada el 26 de febrero de 2026. Se muestran todos los usuarios del directorio con estado de verificación en dos pasos. Todos los usuarios tienen 2-step verification "Enrolled" — 100% de cumplimiento MFA.

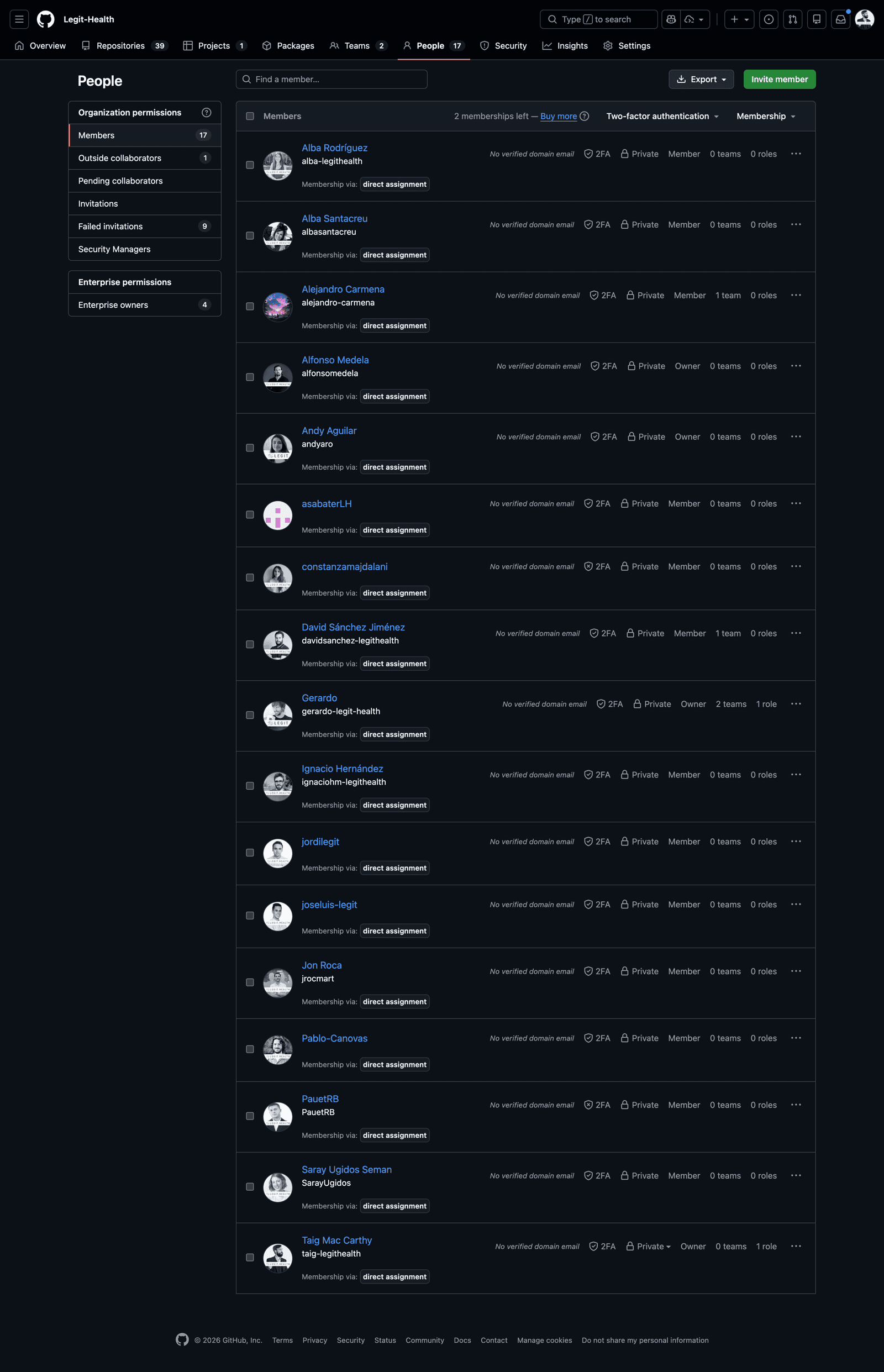

Miembros y permisos en GitHub (OP.ACC.4)

Captura realizada el 26 de febrero de 2026. 17 miembros en la organización, todos con 2FA habilitado. 4 Enterprise owners (Alfonso Medela, Andy Aguilar, Gerardo, Taig Mac Carthy), resto con rol Member.

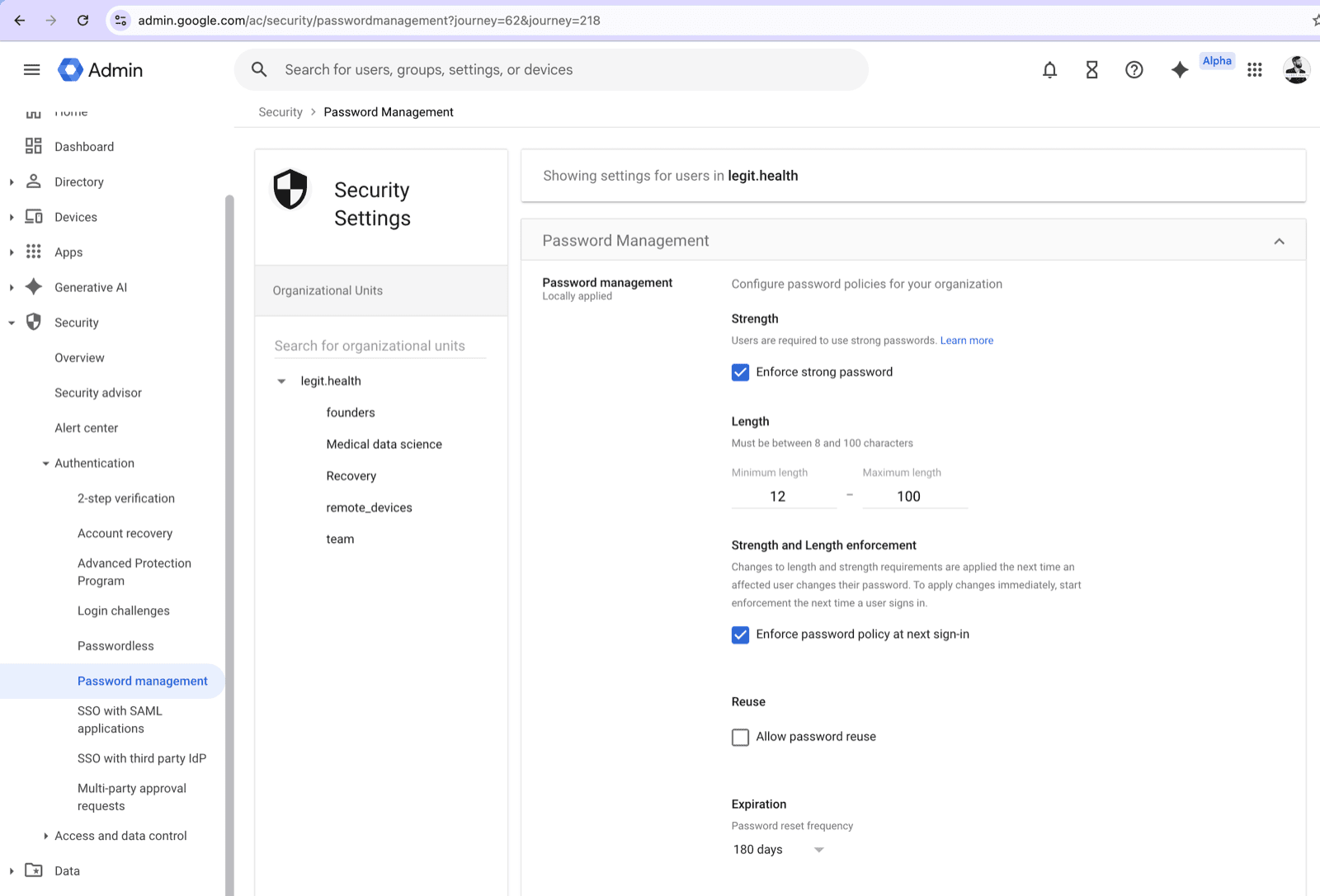

Política de contraseñas — Google Workspace (OP.ACC.5)

Captura realizada el 26 de febrero de 2026. Política configurada conforme a la normativa ENS: contraseñas fuertes obligatorias, mínimo 12 caracteres, sin reutilización, caducidad 180 días, aplicación inmediata en el siguiente inicio de sesión.

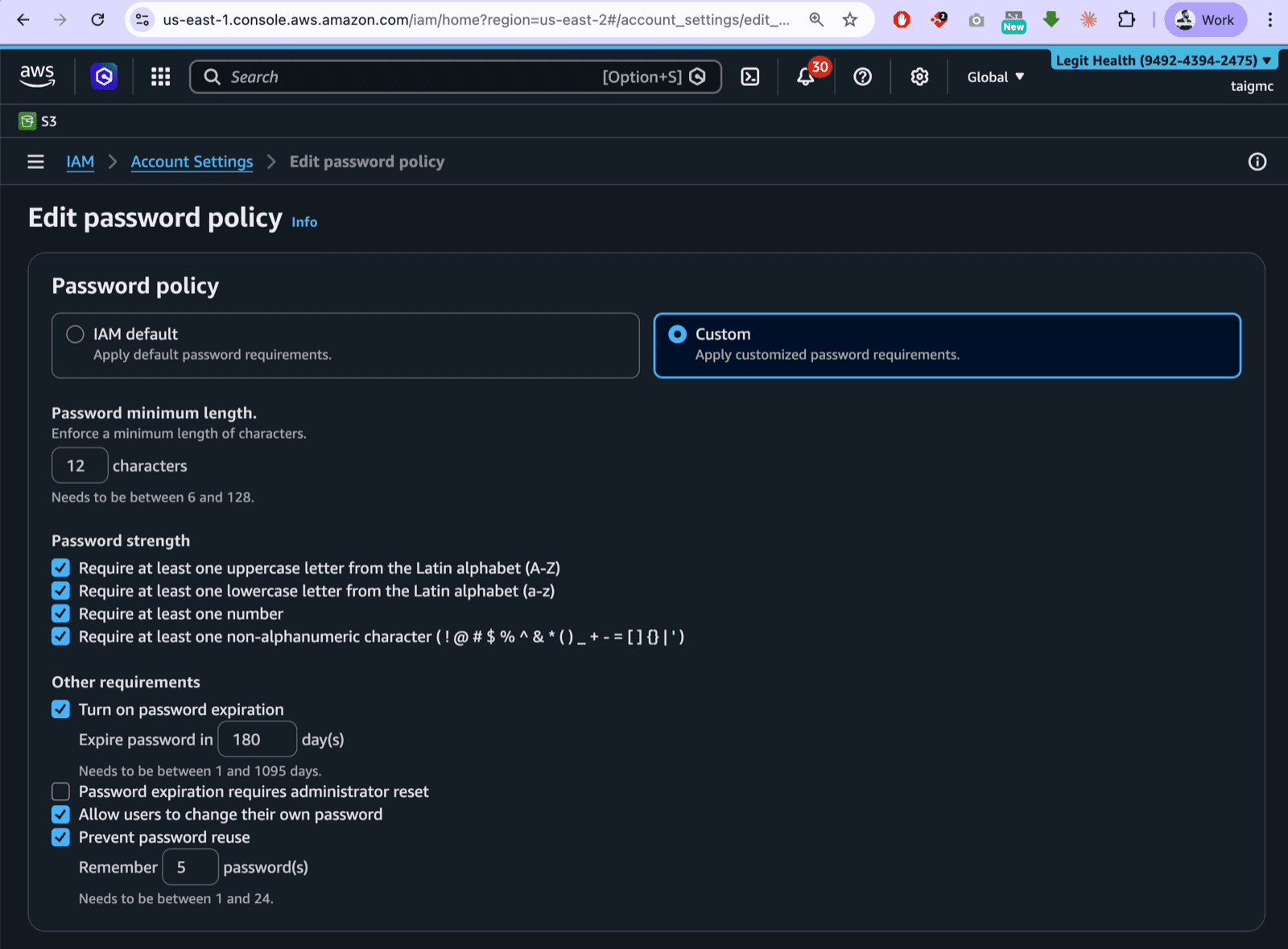

Política de contraseñas — AWS IAM (OP.ACC.5)

Captura realizada el 26 de febrero de 2026. Política personalizada configurada conforme a la normativa ENS: mínimo 12 caracteres, complejidad (mayúsculas, minúsculas, números, símbolos), caducidad 180 días, no reutilización de las últimas 5 contraseñas, usuarios pueden cambiar su propia contraseña.

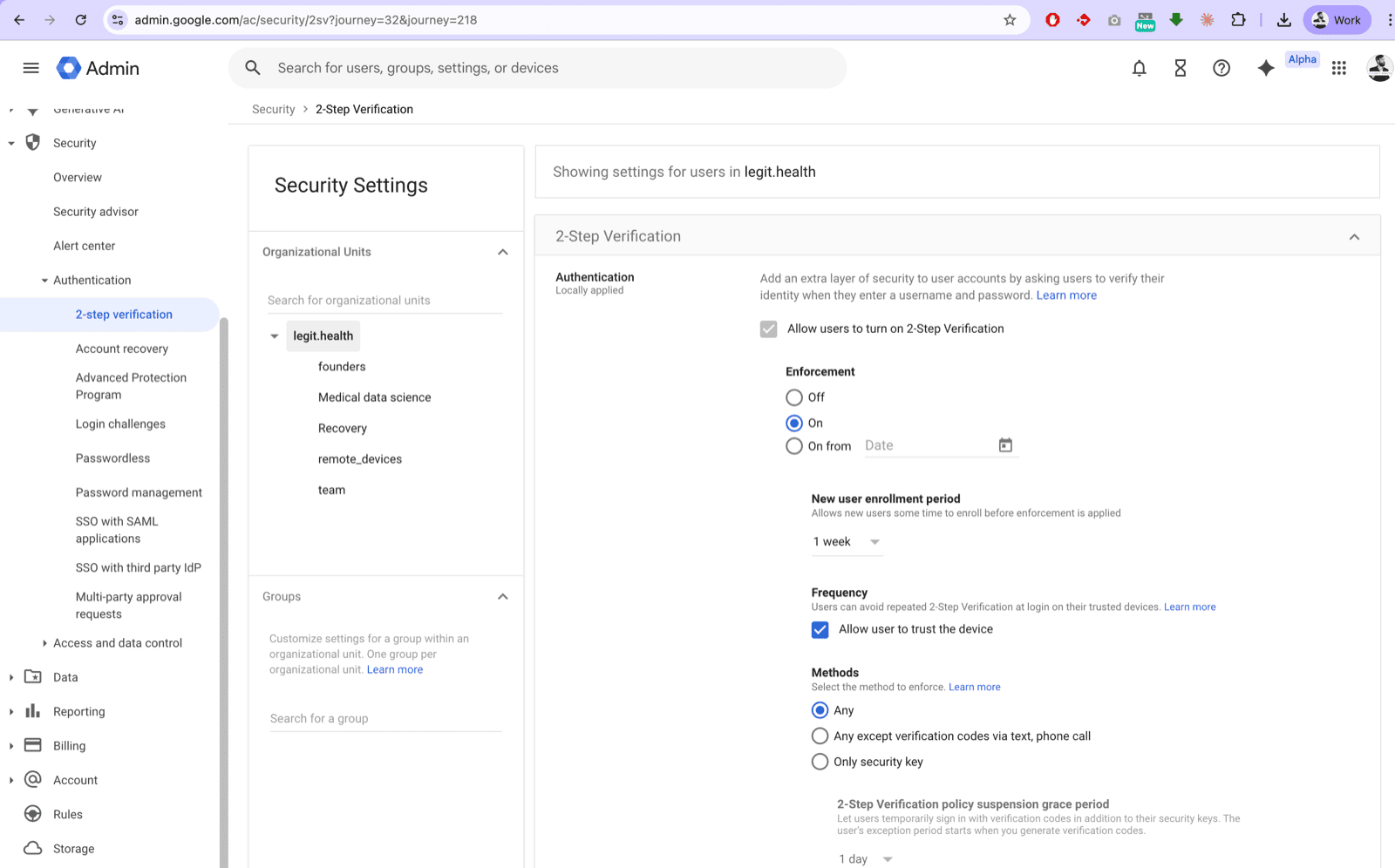

MFA habilitado — Google Workspace (OP.ACC.5)

Captura realizada el 26 de febrero de 2026. 2-Step Verification con enforcement activado ("On") a nivel de organización (legit.health). Período de inscripción para nuevos usuarios: 1 semana. Métodos permitidos: todos (authenticator apps, security keys, SMS). Dispositivos de confianza habilitados.

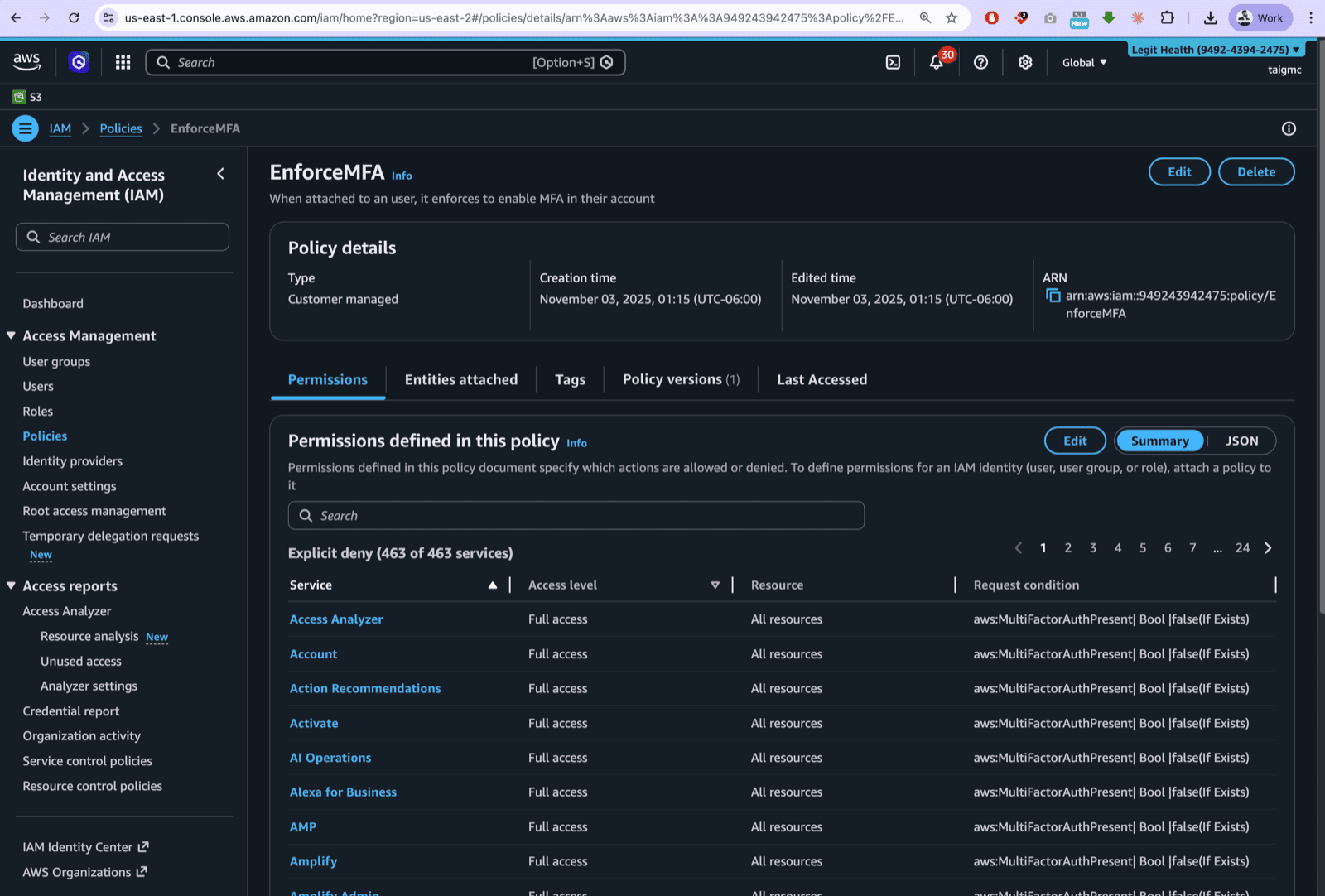

MFA habilitado — AWS (OP.ACC.5)

Captura realizada el 26 de febrero de 2026. Política "EnforceMFA" (Customer managed, creada 3 de noviembre de 2025): deniega explícitamente el acceso a los 463 servicios AWS cuando aws:MultiFactorAuthPresent es false. Cualquier usuario sin MFA activo queda bloqueado a nivel de cuenta.

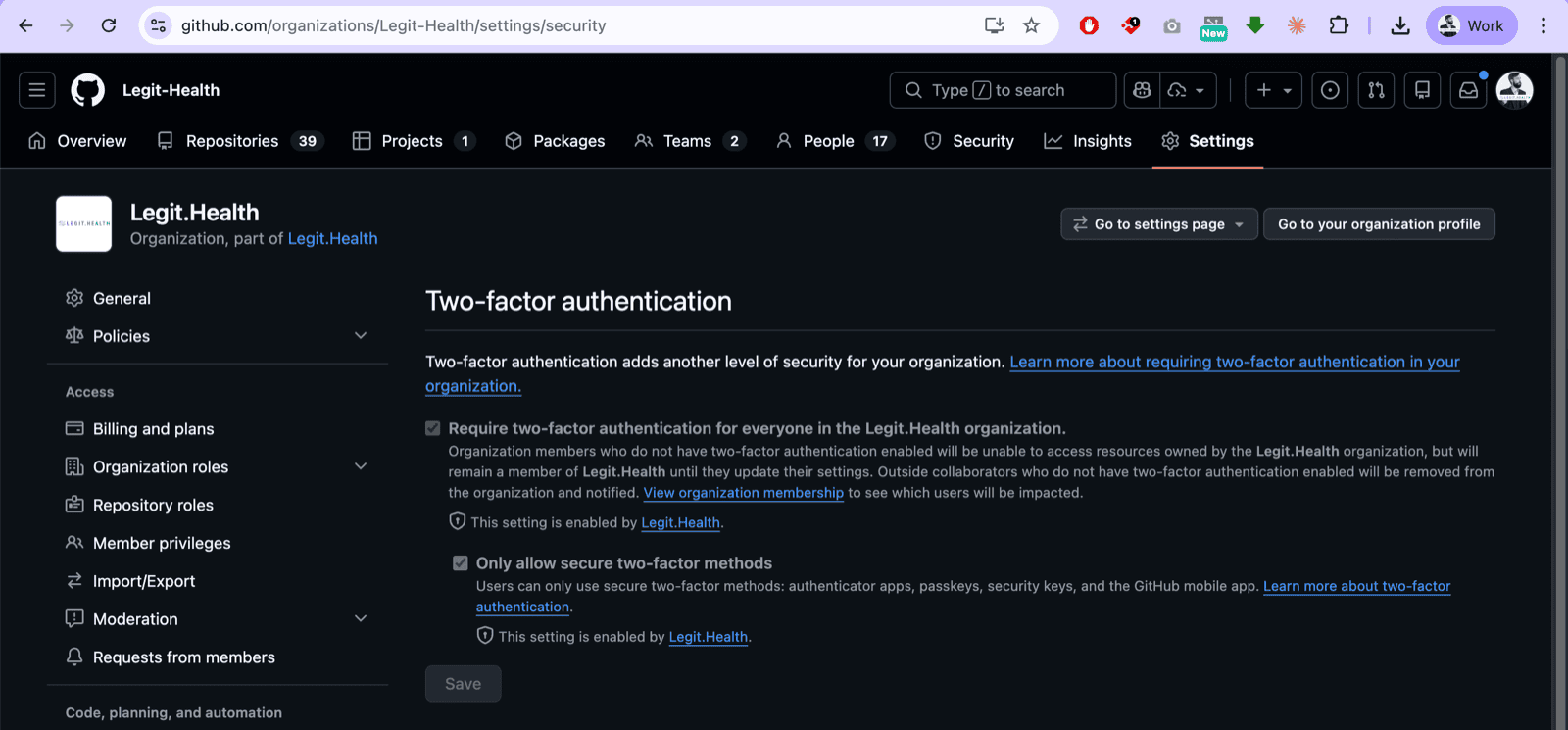

MFA habilitado — GitHub (OP.ACC.5)

Captura realizada el 26 de febrero de 2026. MFA obligatorio para todos los miembros de la organización ("Require two-factor authentication for everyone"). Además, solo se permiten métodos seguros de 2FA (authenticator apps, passkeys, security keys — excluye SMS).

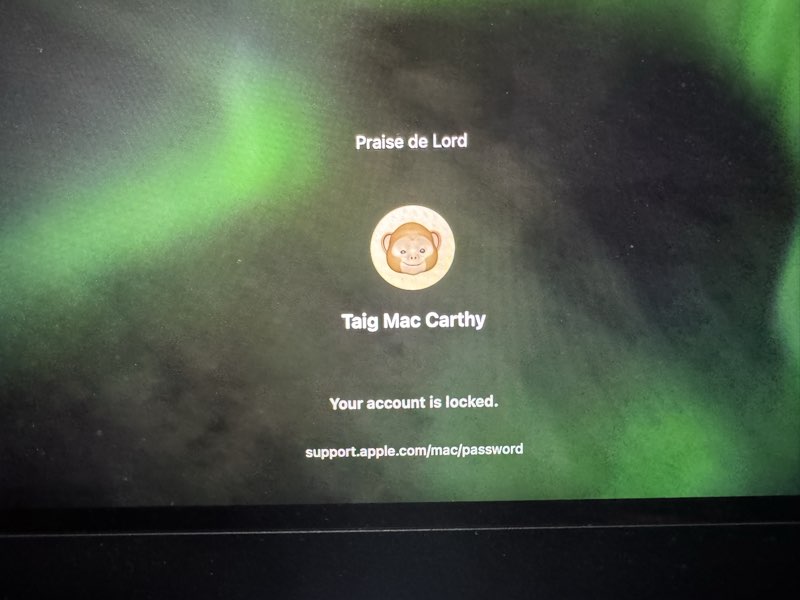

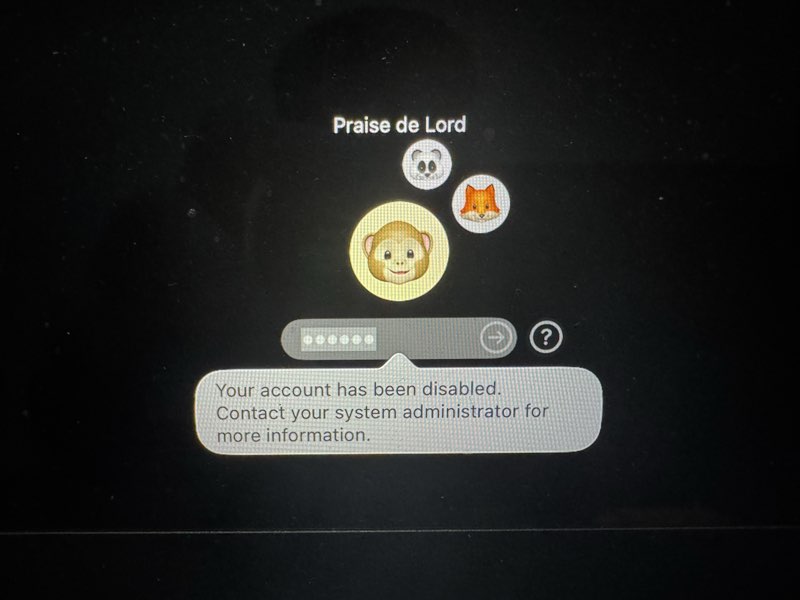

Bloqueo por intentos fallidos — macOS (OP.ACC.5)

Capturas realizadas el 26 de febrero de 2026. Tras 3 intentos fallidos de contraseña en la pantalla de inicio de sesión de macOS Tahoe, el sistema muestra: (1) "Your account is locked" y (2) "Your account has been disabled. Contact your system administrator for more information." Se requiere intervención del administrador para desbloquear la cuenta, conforme a la política de contraseñas ENS (OP.ACC.5).

OP.EXP — Explotación

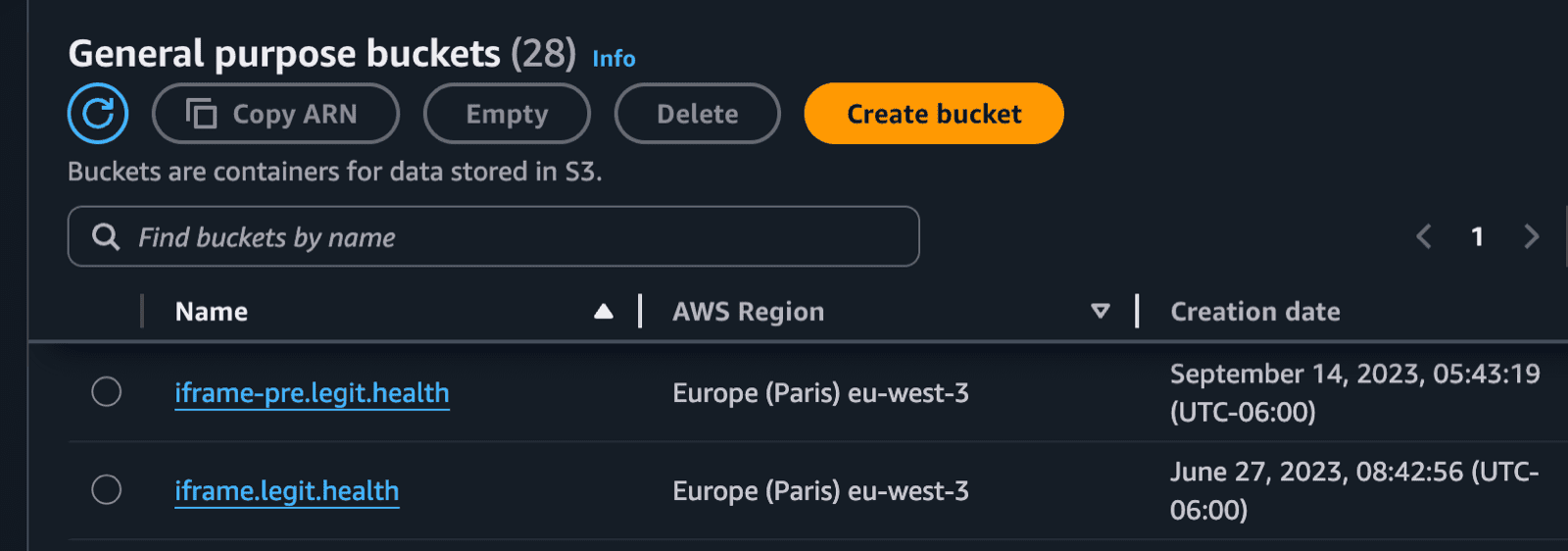

Entornos separados — AWS S3 (MP.SW.2)

Captura realizada el 26 de febrero de 2026. S3 muestra buckets separados por entorno: iframe-pre.legit.health (preproducción) e iframe.legit.health (producción), ambos en eu-west-3 (París). La convención de nombres con sufijo -pre demuestra la separación de entornos conforme a MP.SW.2.

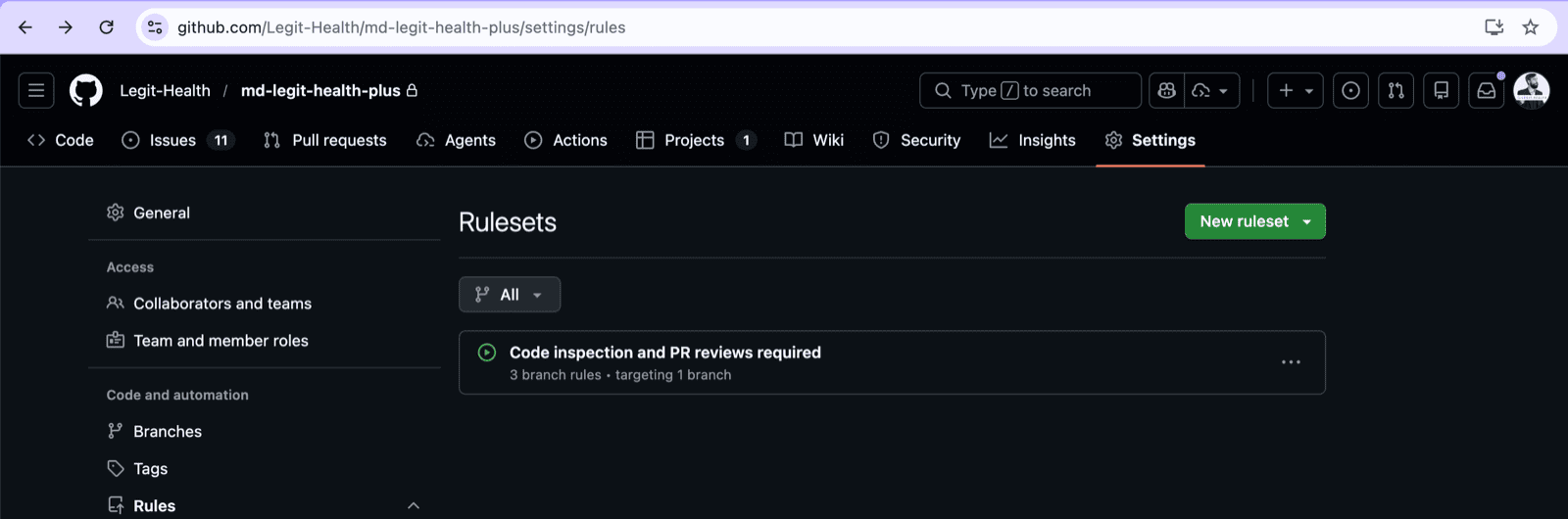

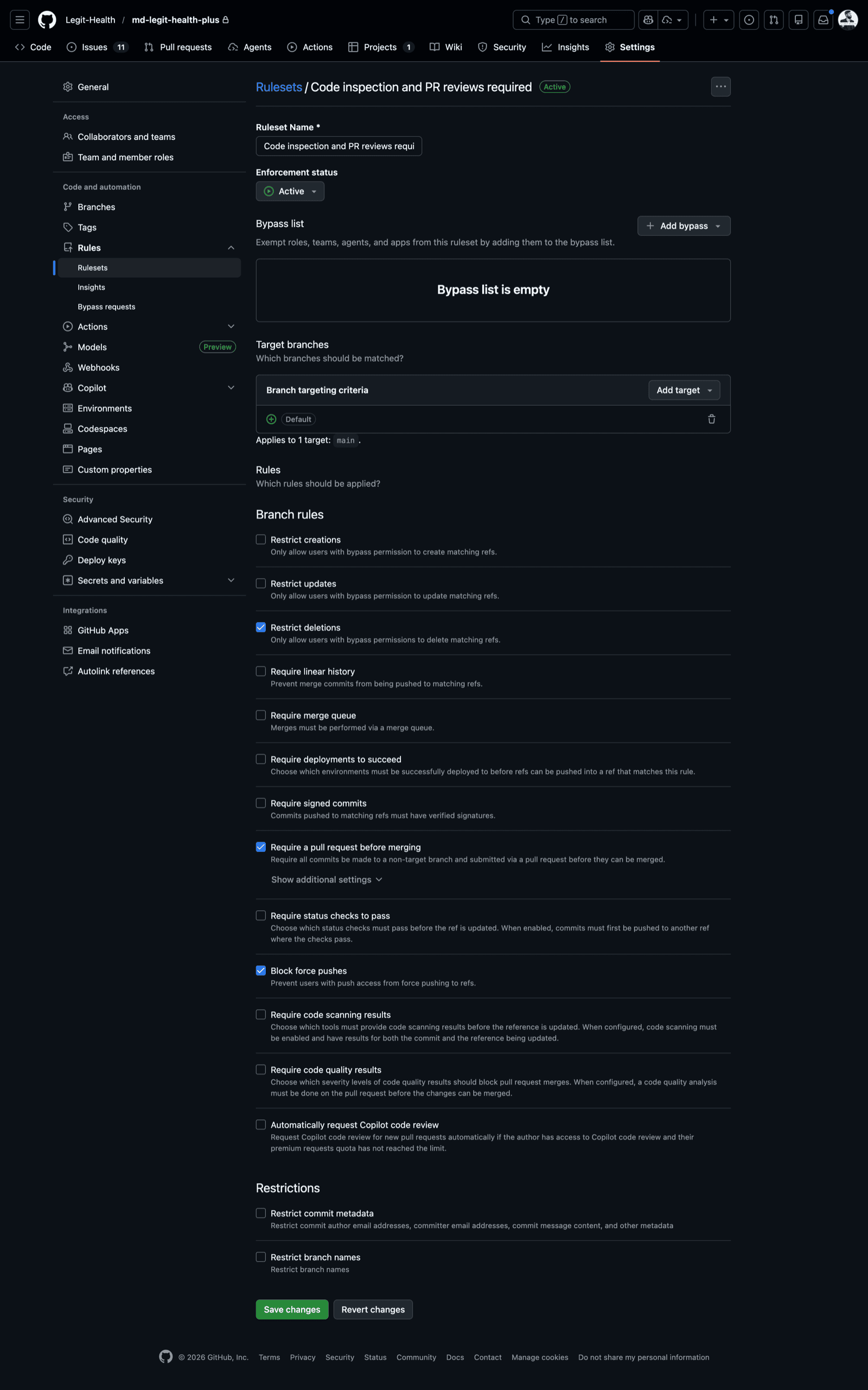

Protección de ramas — GitHub (MP.SW.2)

Captura realizada el 26 de febrero de 2026. Repositorio md-legit-health-plus (producto principal). Ruleset "Code inspection and PR reviews required" activo sobre la rama main con: restricción de eliminación, PR obligatorio antes de merge, y bloqueo de force push. Lista de bypass vacía — nadie puede eludir las reglas.

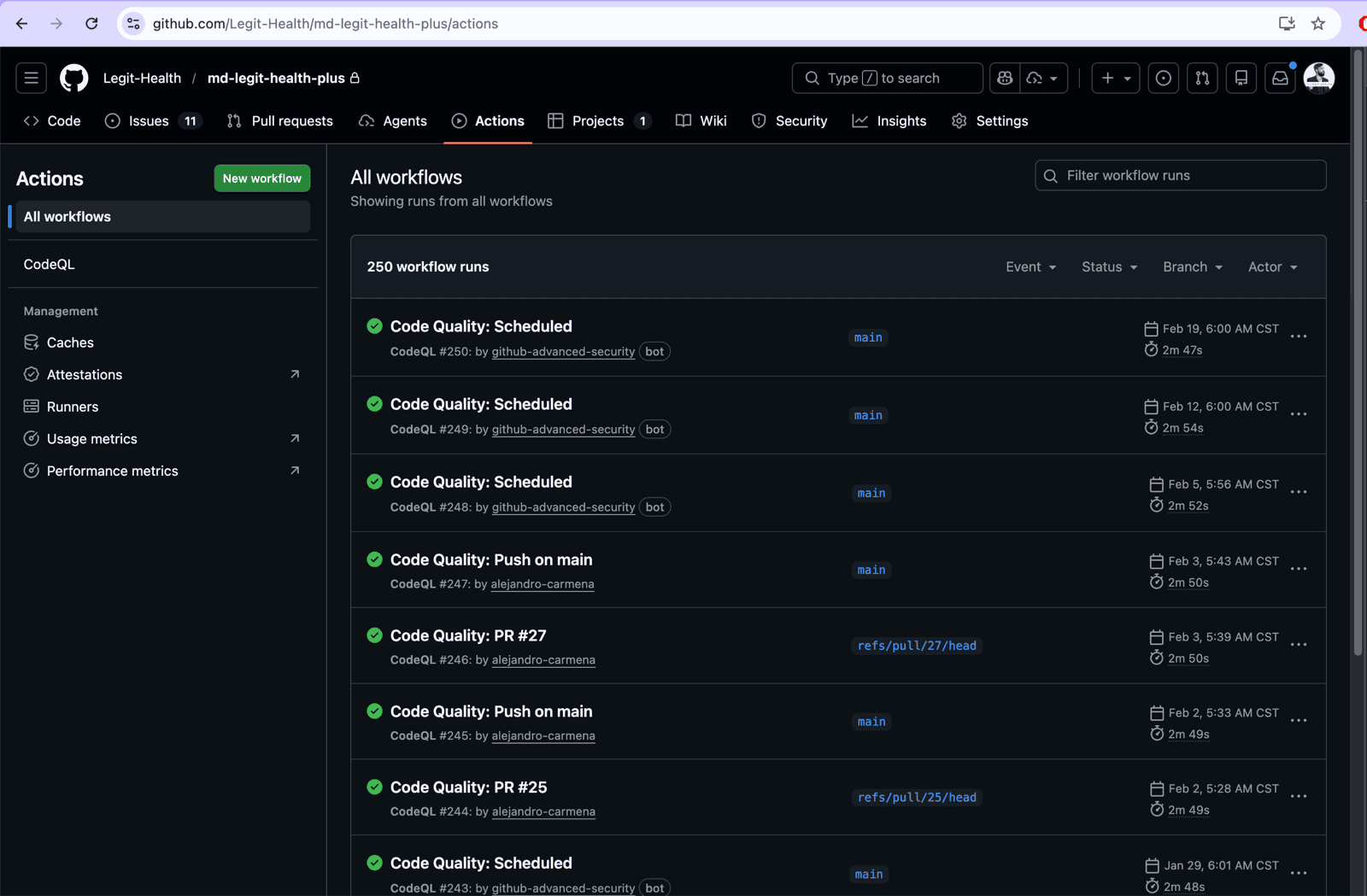

Pipeline CI/CD — GitHub Actions (MP.SW.2)

Captura realizada el 26 de febrero de 2026. Repositorio md-legit-health-plus. 250 ejecuciones del workflow CodeQL, todas con resultado exitoso. Se ejecuta automáticamente: de forma programada (semanal), en push a main, y en cada pull request — garantizando inspección de código continua.

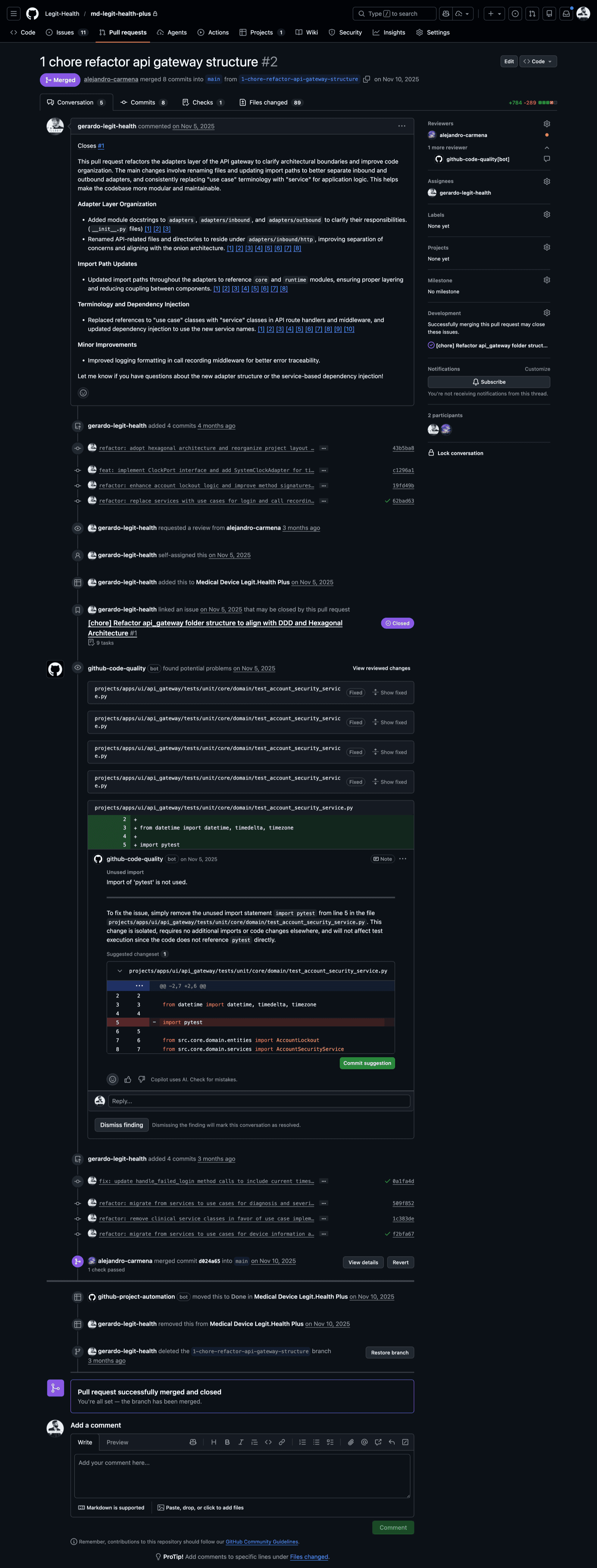

Revisión de código obligatoria — GitHub (MP.SW.2)

Captura realizada el 26 de febrero de 2026. PR #2 del repositorio md-legit-health-plus (10 de noviembre de 2025). Demuestra el proceso de inspección de código: revisión humana aprobada por alejandro-carmena, análisis automático por github-code-quality (bot) con hallazgos y sugerencias, 1 check CI pasado, y merge tras aprobación.

OP.MON — Monitorización

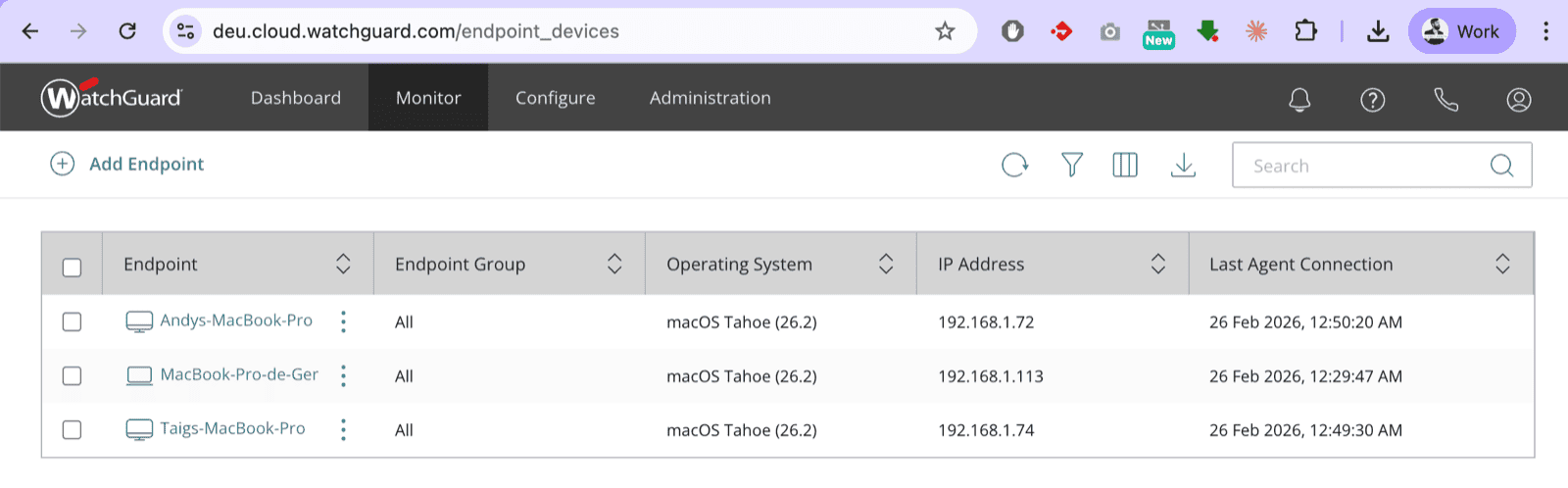

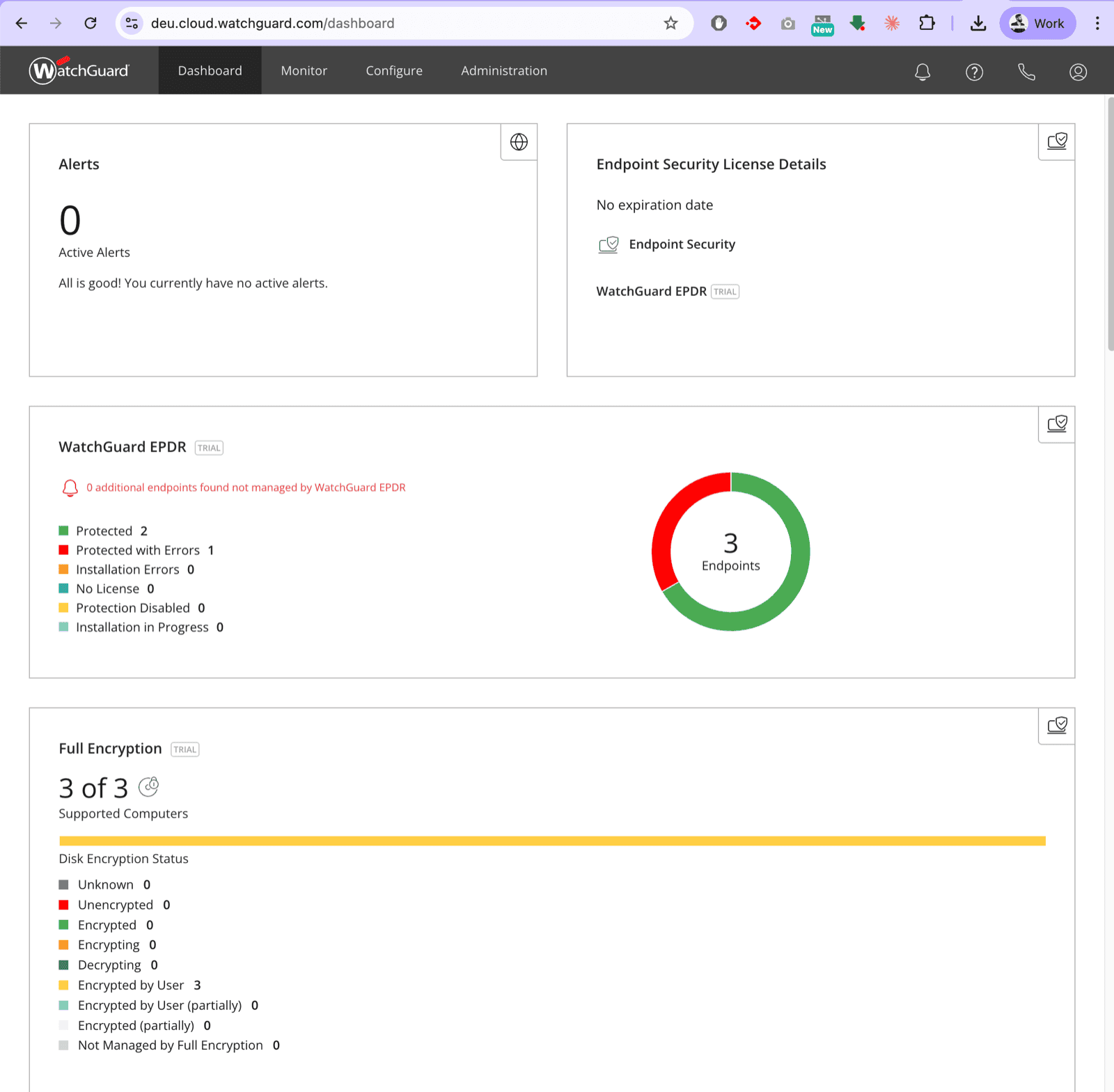

Consola WatchGuard EPDR — todos los endpoints (OP.EXP.6, OP.MON.1)

Captura realizada el 26 de febrero de 2026. 3 de 7 endpoints desplegados (Andy, Gerardo, Taig), todos con macOS Tahoe 26.2 y conectados hoy. Dashboard: 0 alertas activas, 3 endpoints con cifrado de disco completo (Encrypted by User). 1 endpoint con "Protected with Errors" — pendiente de investigar. Despliegue a los 4 endpoints restantes en curso.

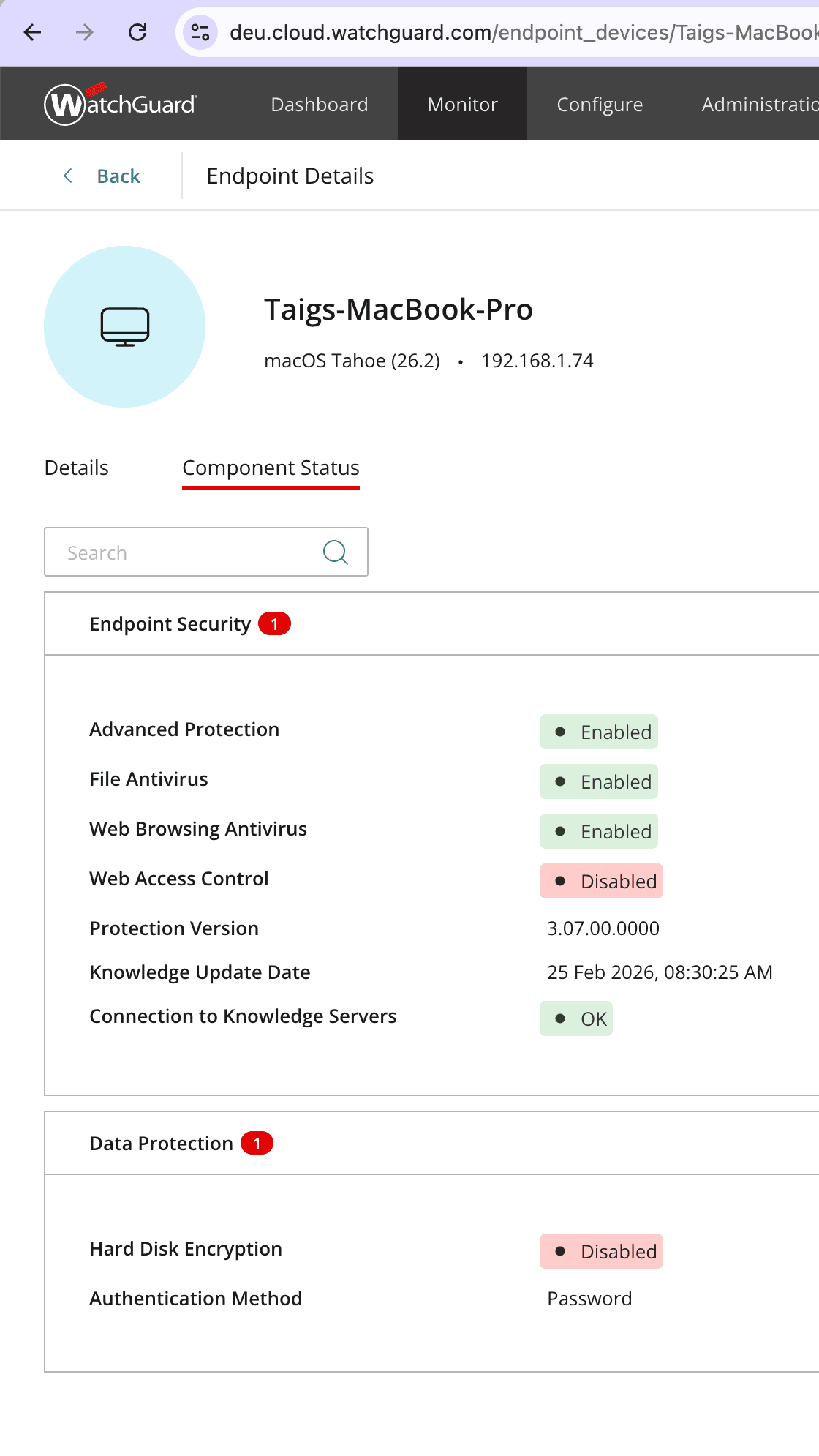

Detalle de endpoint — WatchGuard EPDR (OP.EXP.6, OP.MON.1)

Captura realizada el 26 de febrero de 2026. Endpoint "Taigs-MacBook-Pro" (macOS Tahoe 26.2, 192.168.1.74). Estado de componentes: Advanced Protection (Enabled), File Antivirus (Enabled), Web Browsing Antivirus (Enabled), Connection to Knowledge Servers (OK). Pendiente de resolución: Web Access Control (Disabled) y Hard Disk Encryption (Disabled) — ambos requieren asignación de perfil por parte del administrador en WatchGuard Cloud. Nota: FileVault está activo en el equipo (fdesetup status confirma "FileVault is On"); el estado "Disabled" es un problema de sincronización o de perfil no asignado.

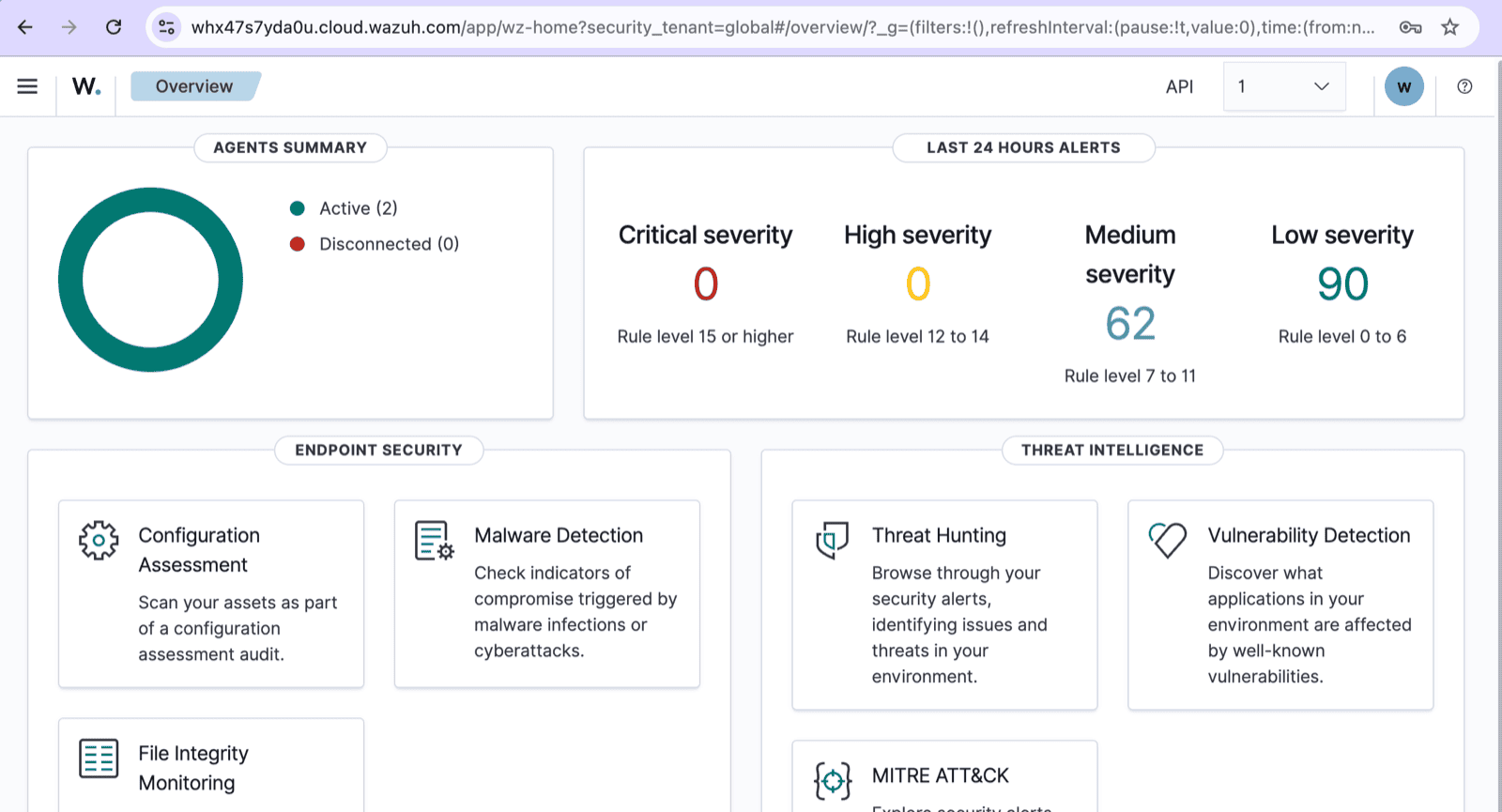

Dashboard Wazuh — todos los agentes (OP.MON.1)

Captura realizada el 26 de febrero de 2026. 2 agentes activos, 0 desconectados. Alertas últimas 24h: 0 críticas, 0 altas, 62 medias, 90 bajas — actividad operativa normal sin incidentes. Módulos activos: Configuration Assessment, Malware Detection, Threat Hunting, Vulnerability Detection, File Integrity Monitoring, MITRE ATT&CK. Despliegue a los 5 agentes restantes en curso.

MP.PER — Gestión del personal

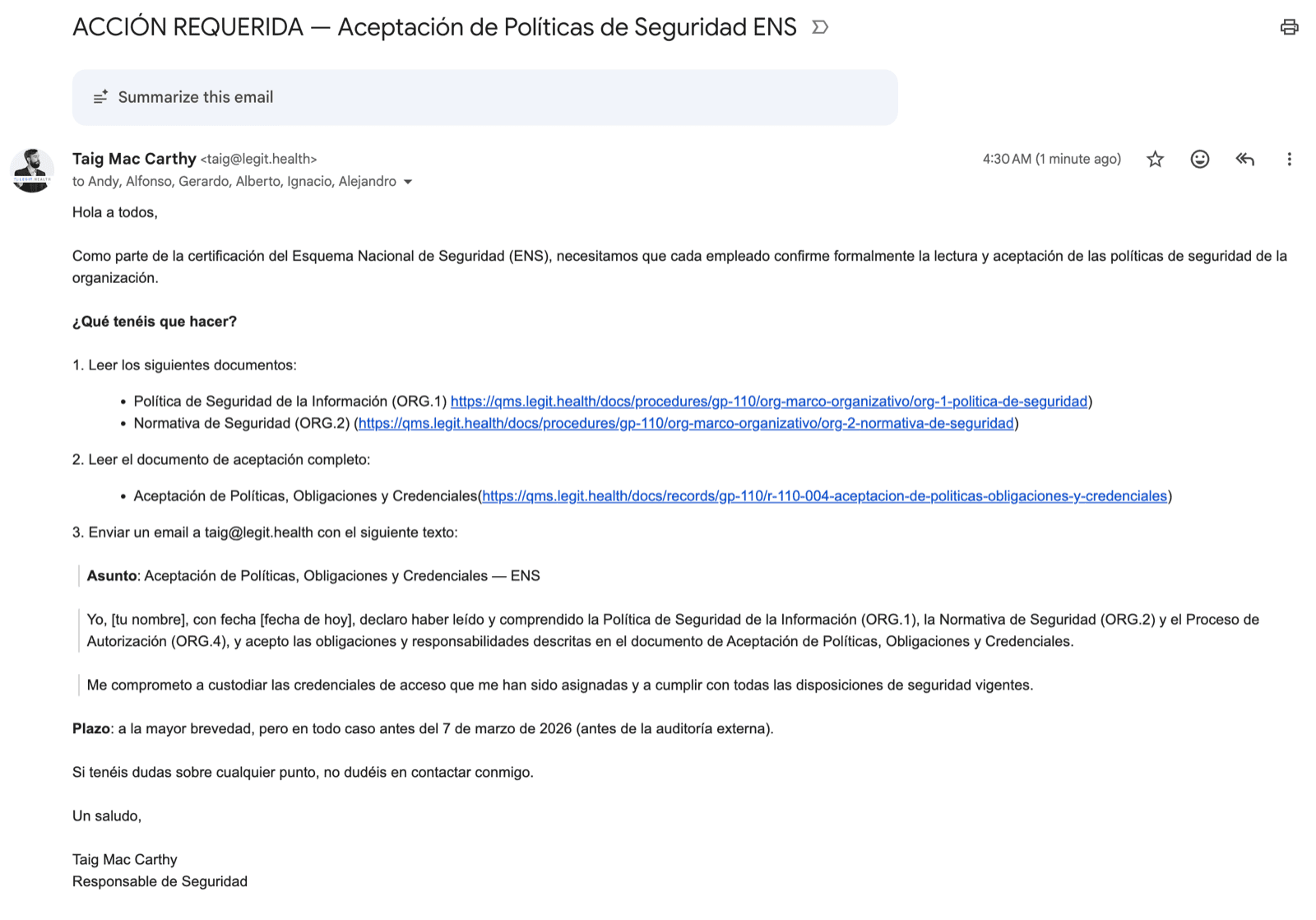

Email de aceptación de políticas enviado (MP.PER.2, OP.ACC.6)

Captura realizada el 26 de febrero de 2026. Email enviado por Taig Mac Carthy (Responsable de Seguridad) a Andy, Alfonso, Gerardo, Alberto, Ignacio y Alejandro con asunto "ACCIÓN REQUERIDA — Aceptación de Políticas de Seguridad ENS". Incluye enlaces a ORG.1, ORG.2 y el documento de aceptación (R-110-004). Plazo de respuesta: antes del 7 de marzo de 2026.

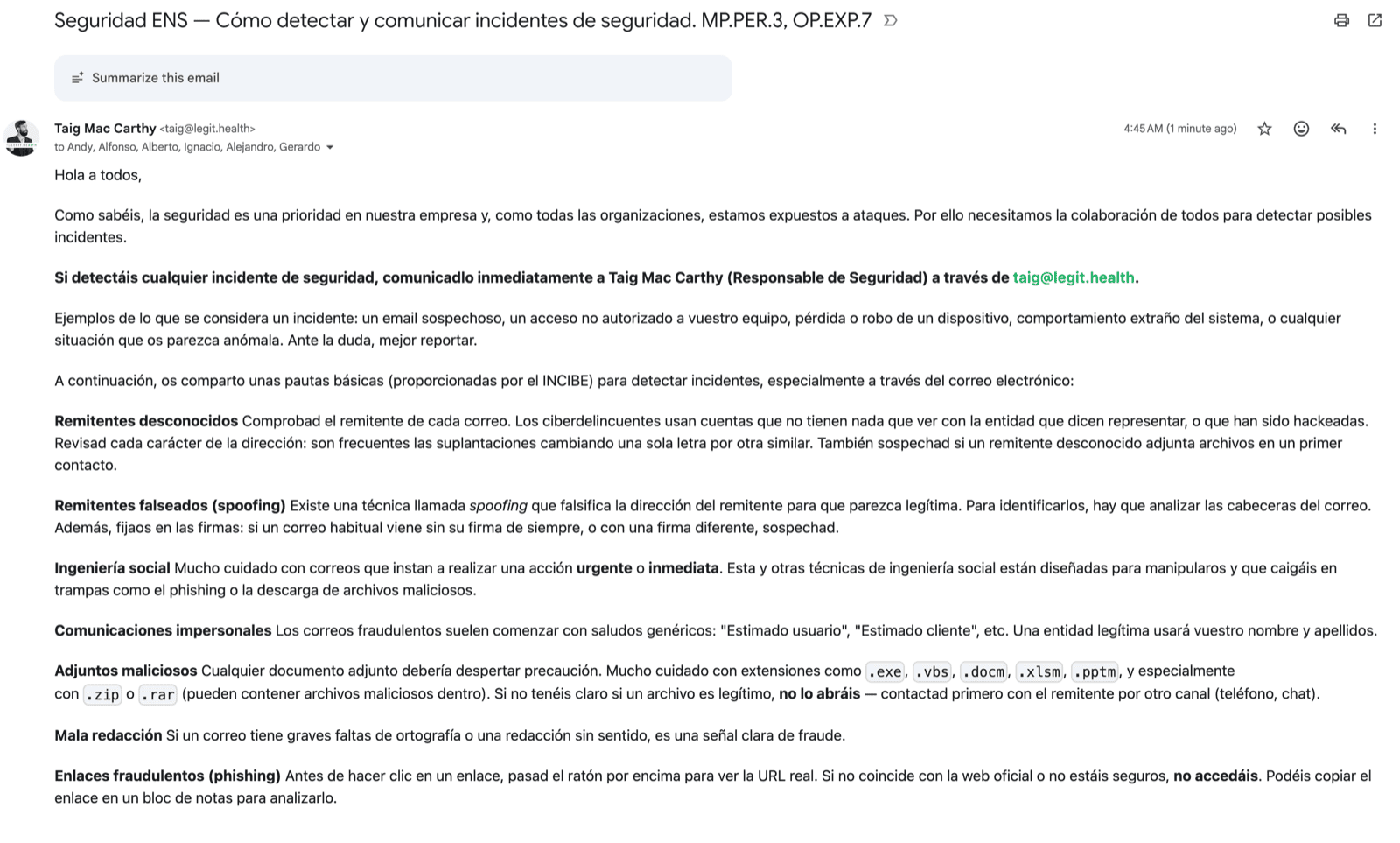

Concienciación — detección y comunicación de incidentes (MP.PER.3)

Captura realizada el 26 de febrero de 2026. Email enviado por Taig Mac Carthy (RSEG) a Andy, Alfonso, Alberto, Ignacio, Alejandro y Gerardo con asunto "Seguridad ENS — Cómo detectar y comunicar incidentes de seguridad. MP.PER.3, OP.EXP.7". Contenido basado en pautas INCIBE: remitentes desconocidos, spoofing, ingeniería social, adjuntos maliciosos, phishing. Contenido completo documentado en R-110-006.

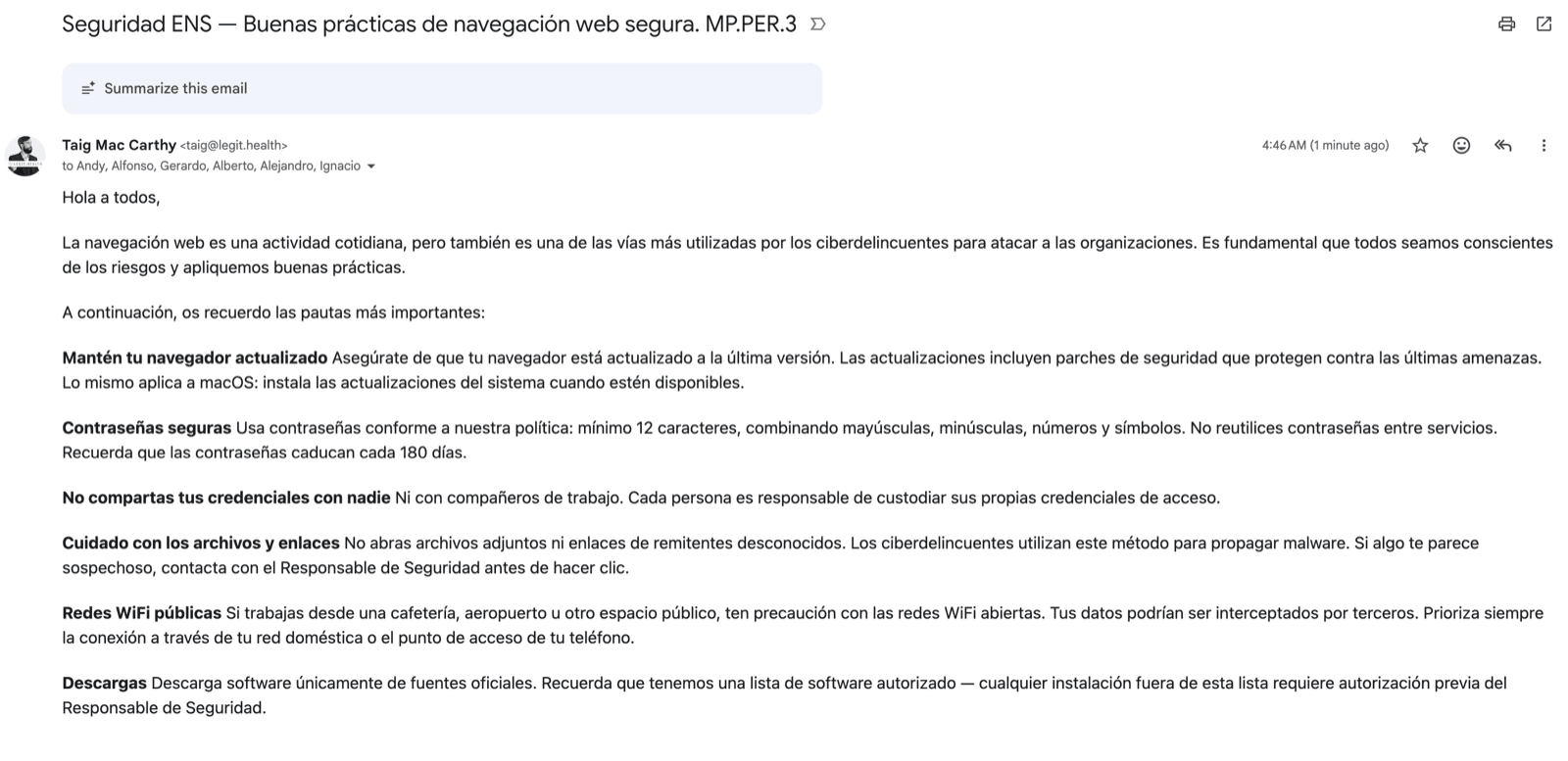

Concienciación — navegación web segura (MP.PER.3)

Captura realizada el 26 de febrero de 2026. Email enviado por Taig Mac Carthy (RSEG) a Andy, Alfonso, Gerardo, Alberto, Alejandro e Ignacio con asunto "Seguridad ENS — Buenas prácticas de navegación web segura. MP.PER.3". Contenido: navegador actualizado, contraseñas seguras, credenciales, redes WiFi públicas, descargas autorizadas. Contenido completo documentado en R-110-006.

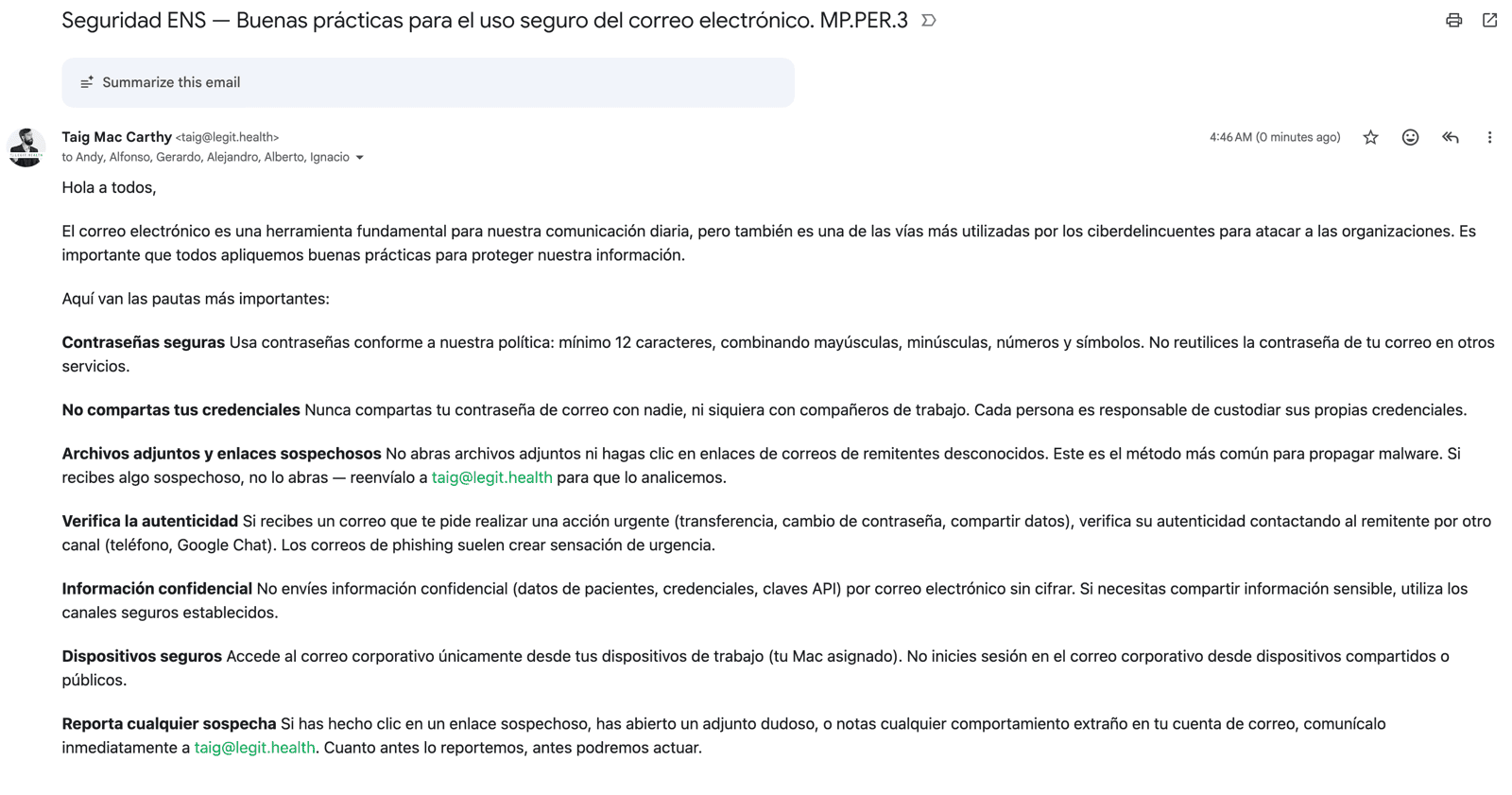

Concienciación — uso seguro del correo electrónico (MP.PER.3)

Captura realizada el 26 de febrero de 2026. Email enviado por Taig Mac Carthy (RSEG) a Andy, Alfonso, Gerardo, Alejandro, Alberto e Ignacio con asunto "Seguridad ENS — Buenas prácticas para el uso seguro del correo electrónico. MP.PER.3". Contenido: contraseñas, adjuntos sospechosos, phishing, información confidencial, dispositivos seguros, reporte de incidentes. Contenido completo documentado en R-110-006.

Formación

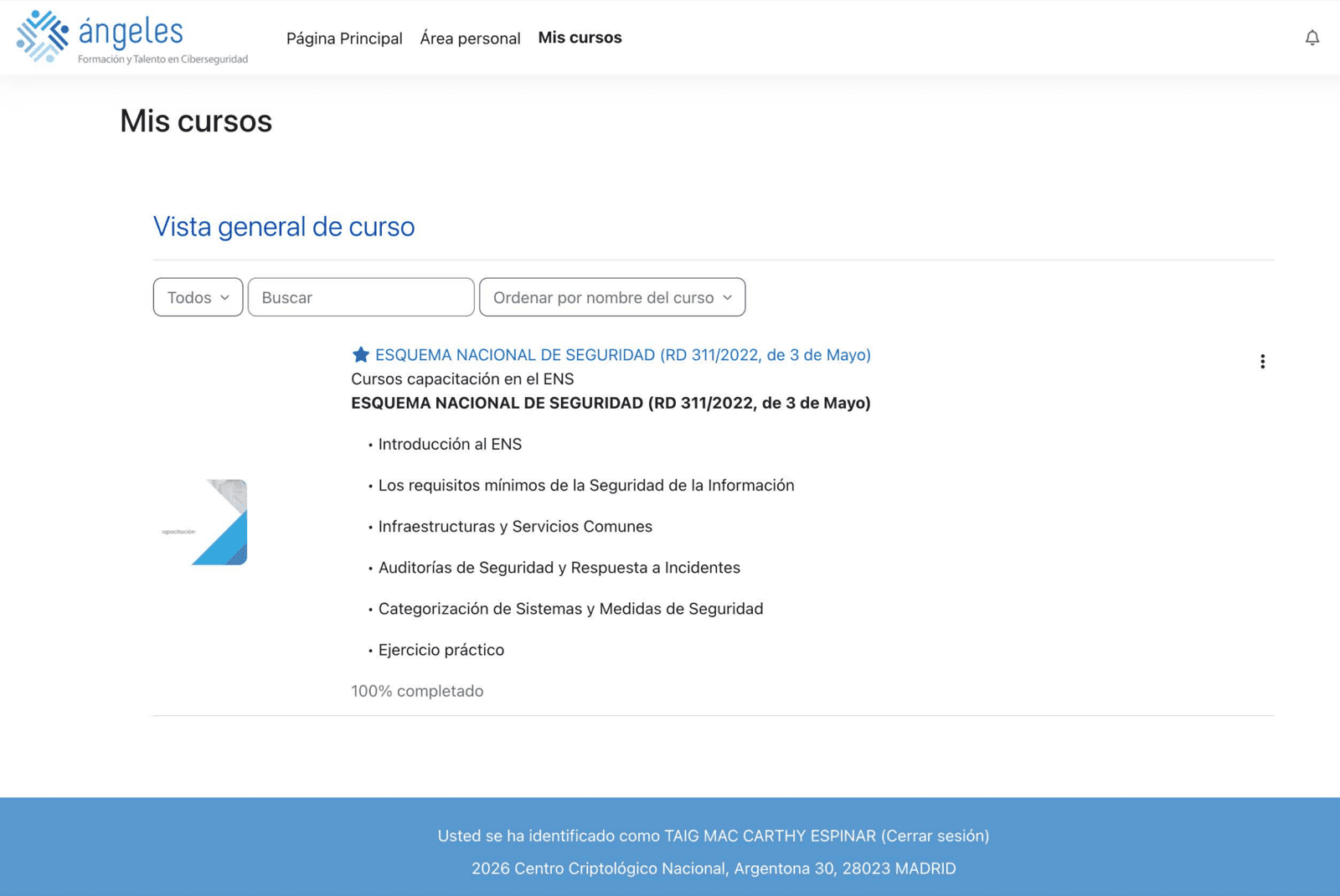

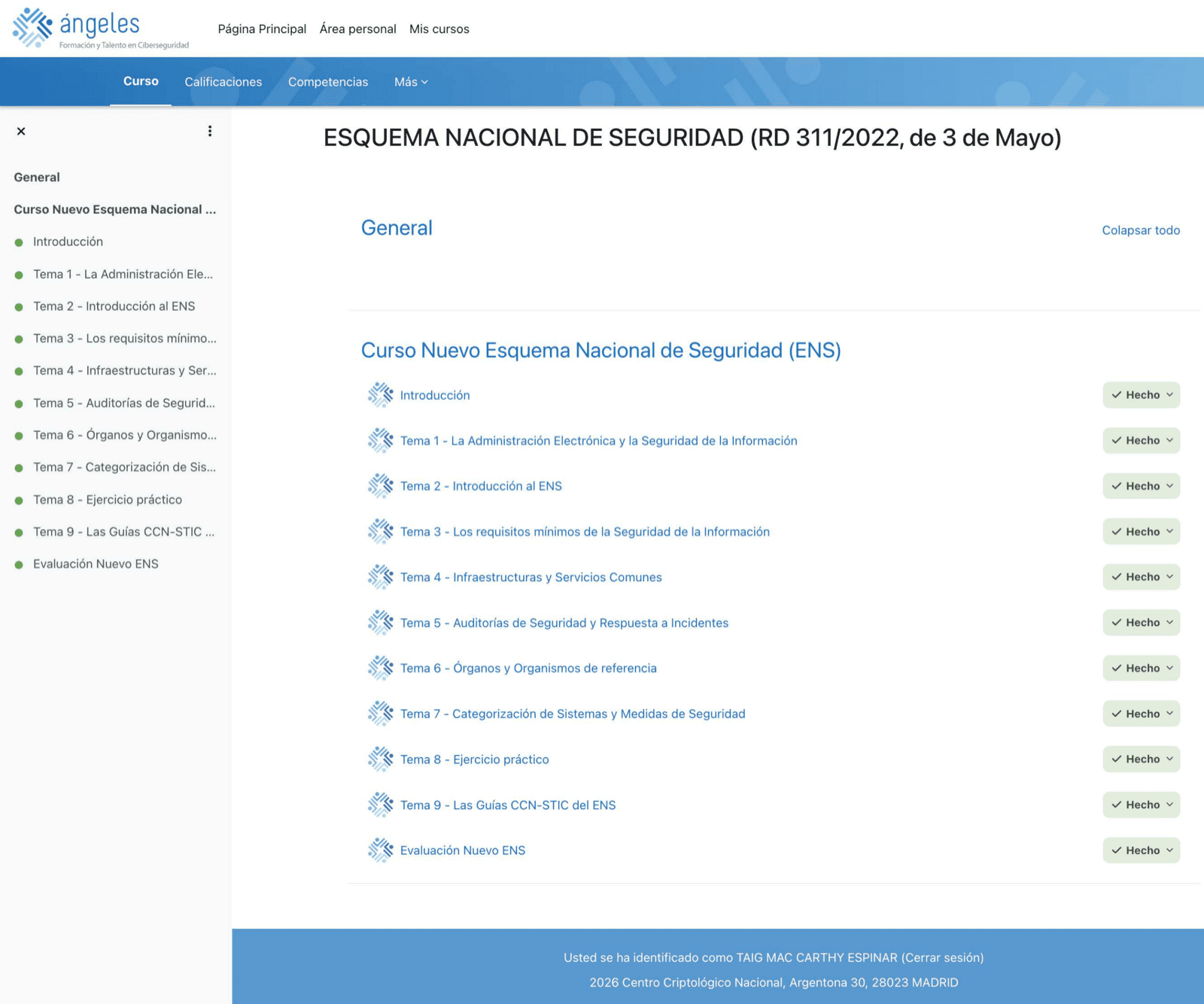

Curso ENS CCN — Taig Mac Carthy

Plataforma Ángeles CCN (Centro Criptológico Nacional). Curso "ESQUEMA NACIONAL DE SEGURIDAD (RD 311/2022, de 3 de Mayo)" completado al 100% por Taig Mac Carthy Espinar. Los 9 temas y la evaluación final aparecen como "Hecho". Temas: Introducción, Administración Electrónica, Introducción al ENS, Requisitos mínimos, Infraestructuras y Servicios Comunes, Auditorías y Respuesta a Incidentes, Órganos y Organismos, Categorización de Sistemas, Ejercicio práctico, Guías CCN-STIC, y Evaluación. PDF original.

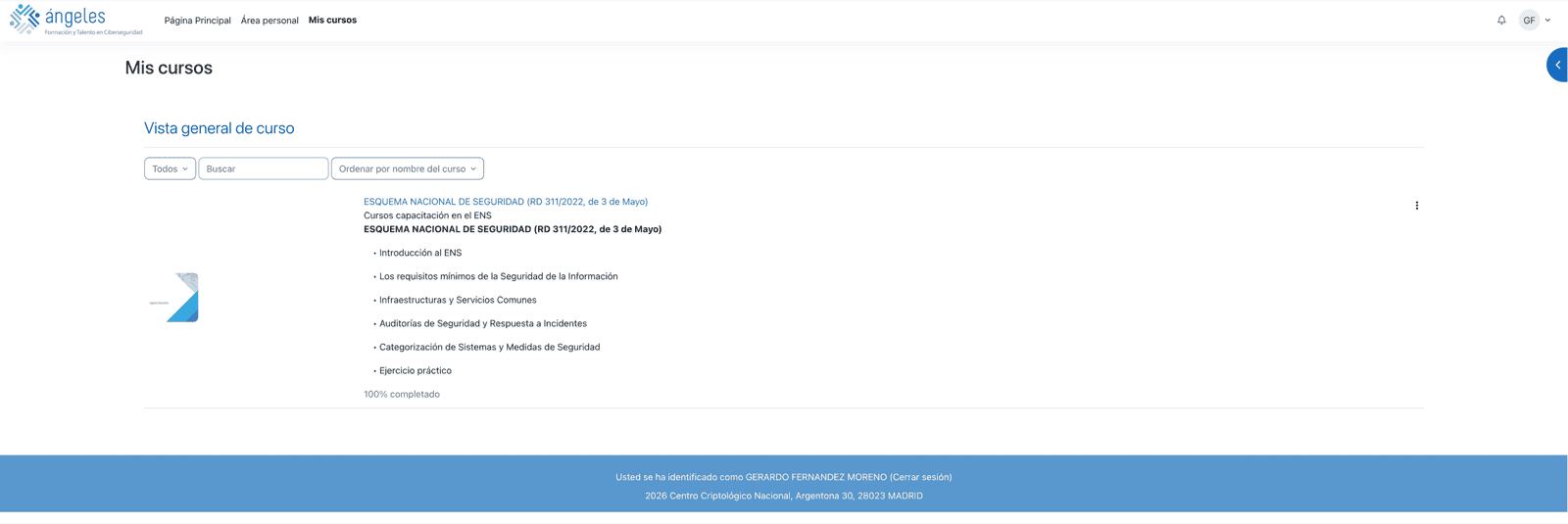

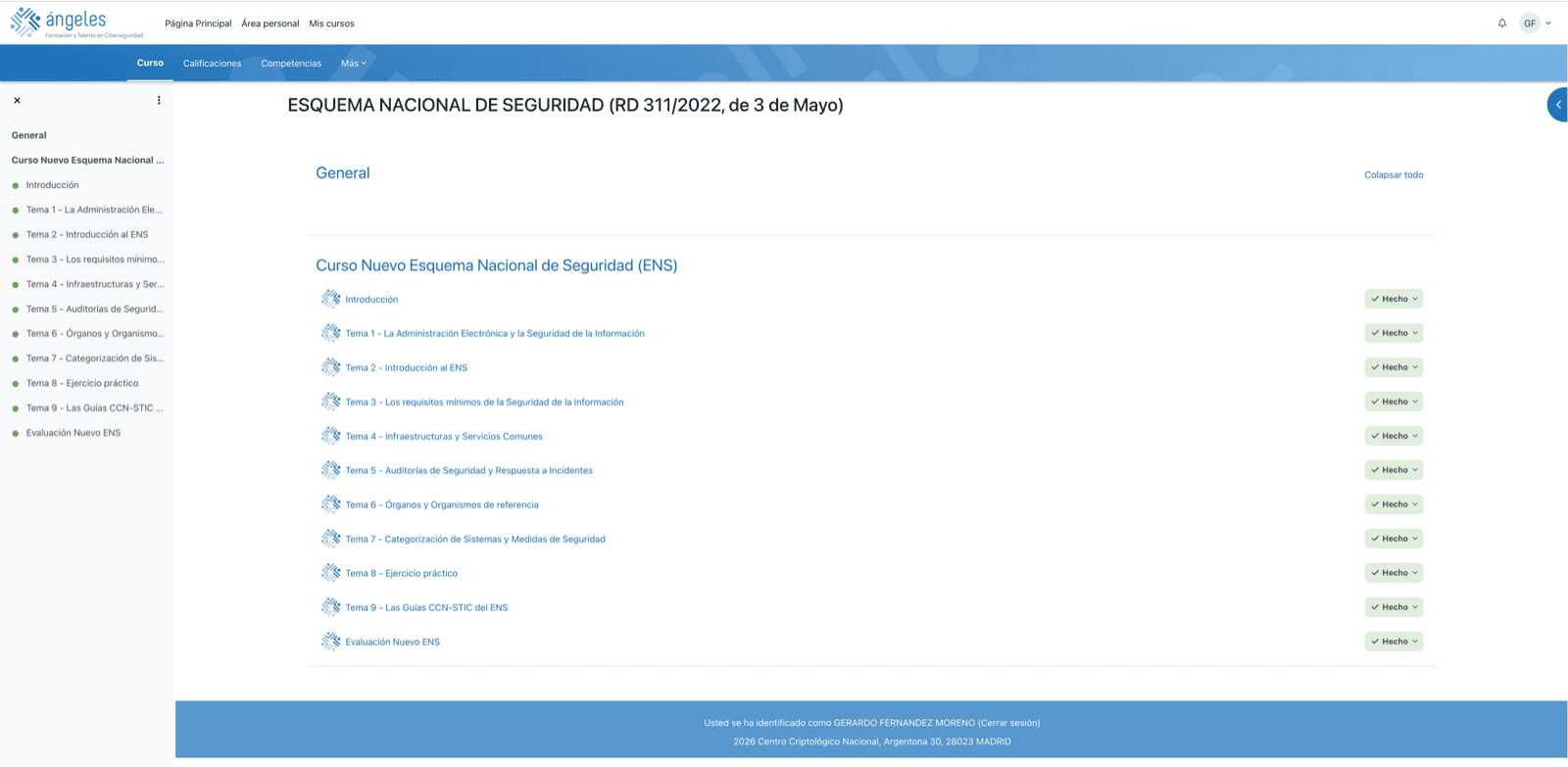

Curso ENS CCN — Gerardo Fernández

Plataforma Ángeles CCN (Centro Criptológico Nacional). Curso "ESQUEMA NACIONAL DE SEGURIDAD (RD 311/2022, de 3 de Mayo)" completado al 100% por Gerardo Fernández Moreno. Los 9 temas y la evaluación final aparecen como "Hecho". PDF original.

Curso ENS CCN — Andy Aguilar

Captura de la plataforma Ángeles CCN mostrando el curso completado con puntuación.

Signature meaning

The signatures for the approval process of this document can be found in the verified commits at the repository for the QMS. As a reference, the team members who are expected to participate in this document and their roles in the approval process, as defined in Annex I Responsibility Matrix of the GP-001, are:

- Author: Team members involved

- Reviewer: JD-003 Design & Development Manager, JD-004 Quality Manager & PRRC

- Approver: JD-001 General Manager