Píldoras de concienciación ENS

Registro de las comunicaciones de concienciación en seguridad enviadas a todo el personal dentro del alcance del ENS, conforme a la medida MP.PER.3 — Concienciación (Real Decreto 311/2022).

- Responsable del envío: Taig Mac Carthy (Responsable de Seguridad, RSEG)

- Destinatarios: Todo el personal dentro del alcance del ENS

- Fuente de contenido: Plantillas INCIBE, adaptadas a la organización por el RSEG

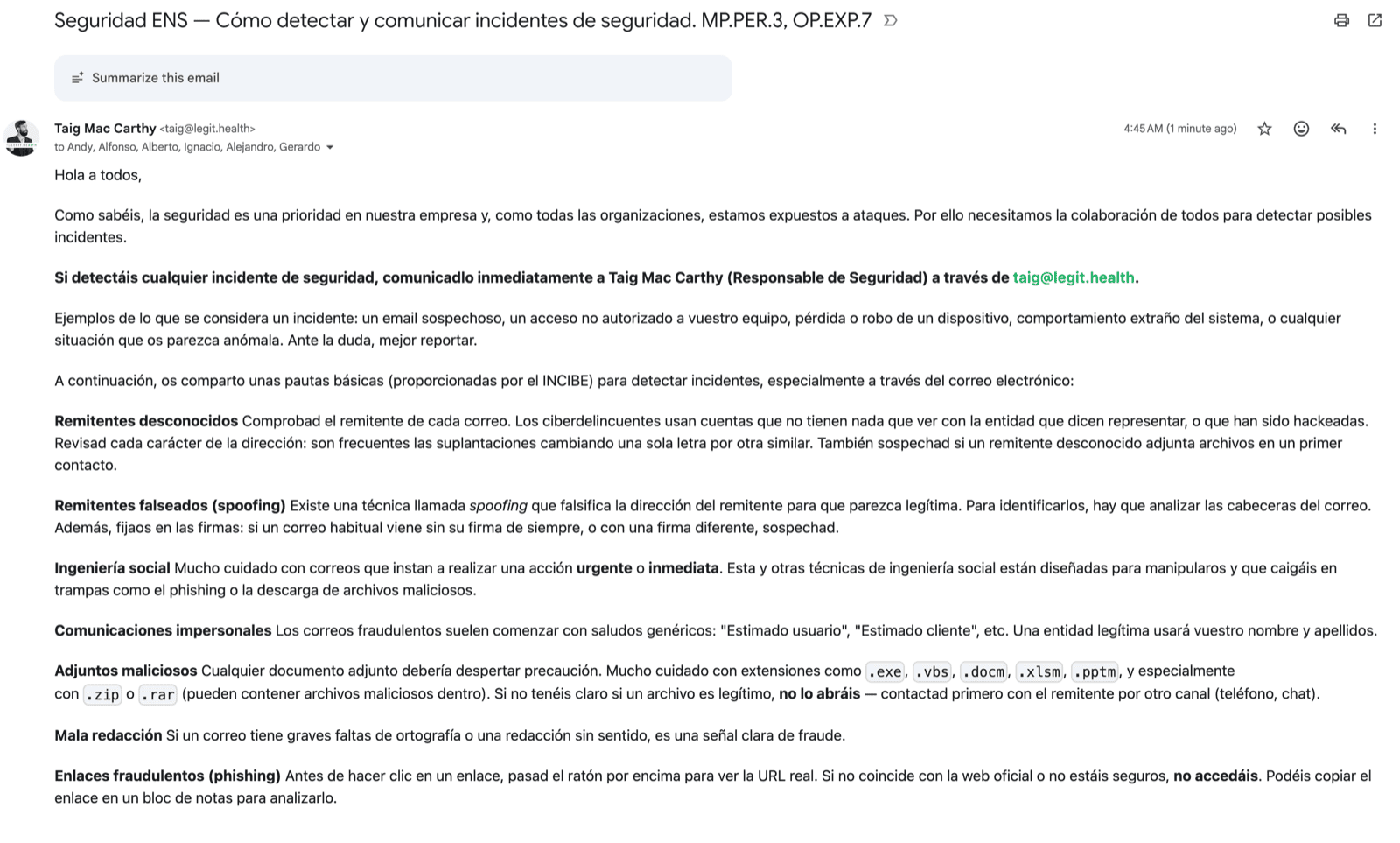

Píldora 1 — Detección y comunicación de incidentes de seguridad

- Fecha de envío: 26 de febrero de 2026, 04:45

- Asunto: Seguridad ENS — Cómo detectar y comunicar incidentes de seguridad. MP.PER.3, OP.EXP.7

- Destinatarios: Andy, Alfonso, Alberto, Ignacio, Alejandro, Gerardo

- Control ENS: MP.PER.3, OP.EXP.7

Contenido del email

Hola a todos,

Como sabéis, la seguridad es una prioridad en nuestra empresa y, como todas las organizaciones, estamos expuestos a ataques. Por ello necesitamos la colaboración de todos para detectar posibles incidentes.

Si detectáis cualquier incidente de seguridad, comunicadlo inmediatamente a Taig Mac Carthy (Responsable de Seguridad) a través de taig@legit.health.

Ejemplos de lo que se considera un incidente: un email sospechoso, un acceso no autorizado a vuestro equipo, pérdida o robo de un dispositivo, comportamiento extraño del sistema, o cualquier situación que os parezca anómala. Ante la duda, mejor reportar.

A continuación, os comparto unas pautas básicas (proporcionadas por el INCIBE) para detectar incidentes, especialmente a través del correo electrónico:

Remitentes desconocidos Comprobad el remitente de cada correo. Los ciberdelincuentes usan cuentas que no tienen nada que ver con la entidad que dicen representar, o que han sido hackeadas. Revisad cada carácter de la dirección: son frecuentes las suplantaciones cambiando una sola letra por otra similar. También sospechad si un remitente desconocido adjunta archivos en un primer contacto.

Remitentes falseados (spoofing) Existe una técnica llamada spoofing que falsifica la dirección del remitente para que parezca legítima. Para identificarlos, hay que analizar las cabeceras del correo. Además, fijaos en las firmas: si un correo habitual viene sin su firma de siempre, o con una firma diferente, sospechad.

Ingeniería social Mucho cuidado con correos que instan a realizar una acción urgente o inmediata. Esta y otras técnicas de ingeniería social están diseñadas para manipularos y que caigáis en trampas como el phishing o la descarga de archivos maliciosos.

Comunicaciones impersonales Los correos fraudulentos suelen comenzar con saludos genéricos: "Estimado usuario", "Estimado cliente", etc. Una entidad legítima usará vuestro nombre y apellidos.

Adjuntos maliciosos

Cualquier documento adjunto debería despertar precaución. Mucho cuidado con extensiones como .exe, .vbs, .docm, .xlsm, .pptm, y especialmente con .zip o .rar (pueden contener archivos maliciosos dentro). Si no tenéis claro si un archivo es legítimo, no lo abráis — contactad primero con el remitente por otro canal (teléfono, chat).

Mala redacción Si un correo tiene graves faltas de ortografía o una redacción sin sentido, es una señal clara de fraude.

Enlaces fraudulentos (phishing) Antes de hacer clic en un enlace, pasad el ratón por encima para ver la URL real. Si no coincide con la web oficial o no estáis seguros, no accedáis. Podéis copiar el enlace en un bloc de notas para analizarlo.

Evidencia de envío

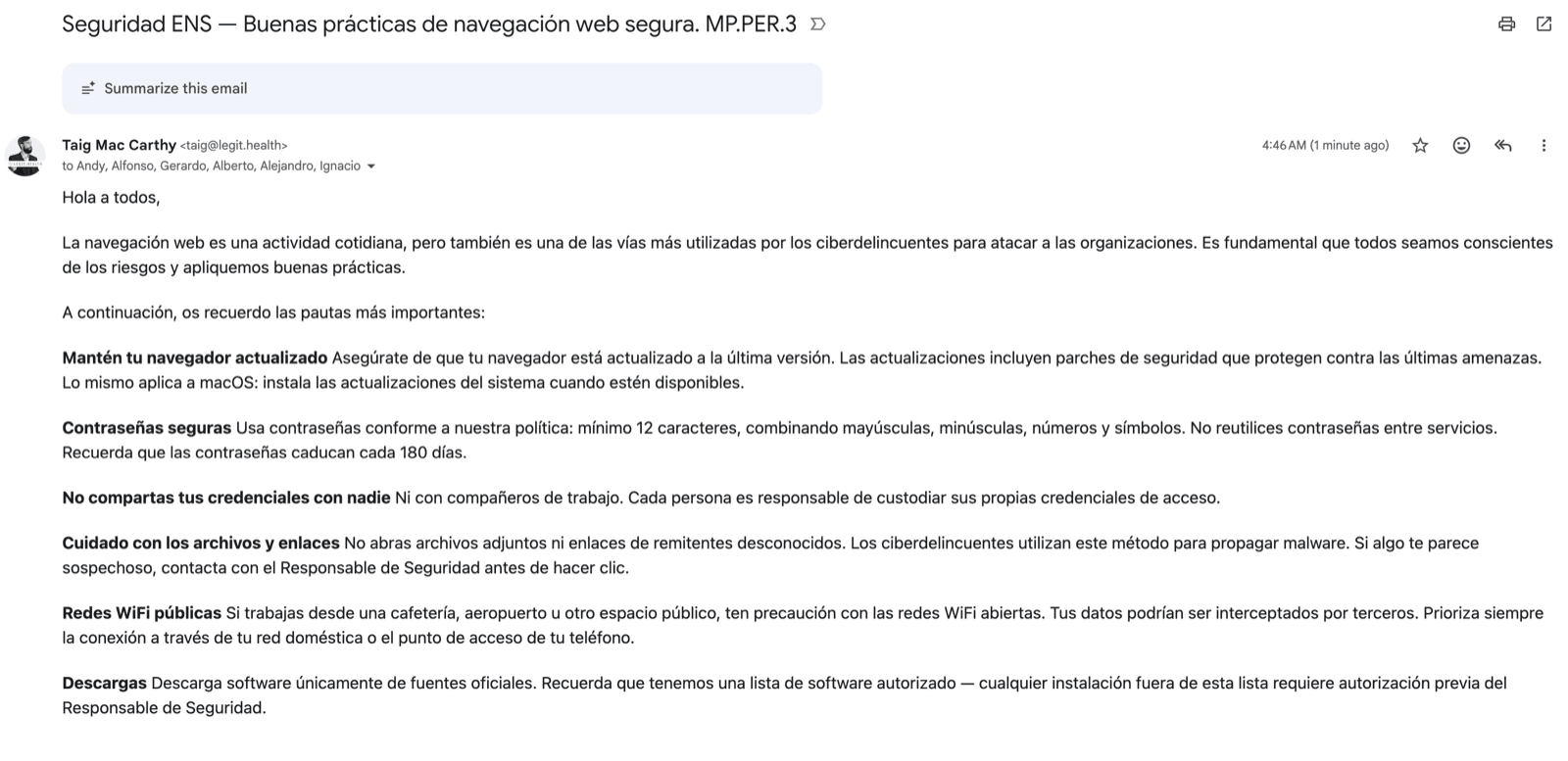

Píldora 2 — Navegación web segura

- Fecha de envío: 26 de febrero de 2026, 04:46

- Asunto: Seguridad ENS — Buenas prácticas de navegación web segura. MP.PER.3

- Destinatarios: Andy, Alfonso, Gerardo, Alberto, Alejandro, Ignacio

- Control ENS: MP.PER.3

Contenido del email

Hola a todos,

La navegación web es una actividad cotidiana, pero también es una de las vías más utilizadas por los ciberdelincuentes para atacar a las organizaciones. Es fundamental que todos seamos conscientes de los riesgos y apliquemos buenas prácticas.

A continuación, os recuerdo las pautas más importantes:

Mantén tu navegador actualizado Asegúrate de que tu navegador está actualizado a la última versión. Las actualizaciones incluyen parches de seguridad que protegen contra las últimas amenazas. Lo mismo aplica a macOS: instala las actualizaciones del sistema cuando estén disponibles.

Contraseñas seguras Usa contraseñas conforme a nuestra política: mínimo 12 caracteres, combinando mayúsculas, minúsculas, números y símbolos. No reutilices contraseñas entre servicios. Recuerda que las contraseñas caducan cada 180 días.

No compartas tus credenciales con nadie Ni con compañeros de trabajo. Cada persona es responsable de custodiar sus propias credenciales de acceso.

Cuidado con los archivos y enlaces No abras archivos adjuntos ni enlaces de remitentes desconocidos. Los ciberdelincuentes utilizan este método para propagar malware. Si algo te parece sospechoso, contacta con el Responsable de Seguridad antes de hacer clic.

Redes WiFi públicas Si trabajas desde una cafetería, aeropuerto u otro espacio público, ten precaución con las redes WiFi abiertas. Tus datos podrían ser interceptados por terceros. Prioriza siempre la conexión a través de tu red doméstica o el punto de acceso de tu teléfono.

Descargas Descarga software únicamente de fuentes oficiales. Recuerda que tenemos una lista de software autorizado — cualquier instalación fuera de esta lista requiere autorización previa del Responsable de Seguridad.

Evidencia de envío

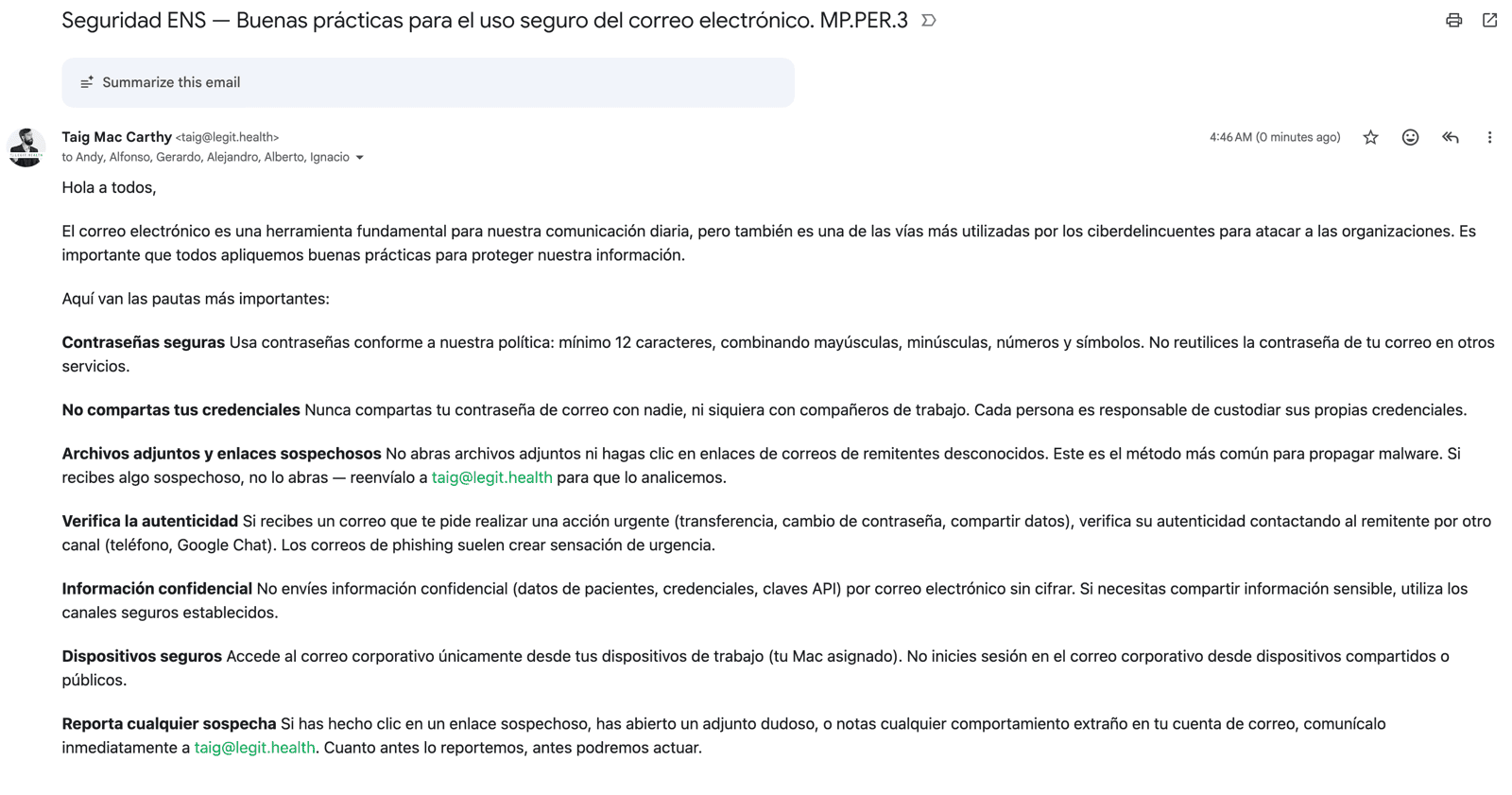

Píldora 3 — Uso seguro del correo electrónico

- Fecha de envío: 26 de febrero de 2026, 04:46

- Asunto: Seguridad ENS — Buenas prácticas para el uso seguro del correo electrónico. MP.PER.3

- Destinatarios: Andy, Alfonso, Gerardo, Alejandro, Alberto, Ignacio

- Control ENS: MP.PER.3

Contenido del email

Hola a todos,

El correo electrónico es una herramienta fundamental para nuestra comunicación diaria, pero también es una de las vías más utilizadas por los ciberdelincuentes para atacar a las organizaciones. Es importante que todos apliquemos buenas prácticas para proteger nuestra información.

Aquí van las pautas más importantes:

Contraseñas seguras Usa contraseñas conforme a nuestra política: mínimo 12 caracteres, combinando mayúsculas, minúsculas, números y símbolos. No reutilices la contraseña de tu correo en otros servicios.

No compartas tus credenciales Nunca compartas tu contraseña de correo con nadie, ni siquiera con compañeros de trabajo. Cada persona es responsable de custodiar sus propias credenciales.

Archivos adjuntos y enlaces sospechosos No abras archivos adjuntos ni hagas clic en enlaces de correos de remitentes desconocidos. Este es el método más común para propagar malware. Si recibes algo sospechoso, no lo abras — reenvíalo a taig@legit.health para que lo analicemos.

Verifica la autenticidad Si recibes un correo que te pide realizar una acción urgente (transferencia, cambio de contraseña, compartir datos), verifica su autenticidad contactando al remitente por otro canal (teléfono, Google Chat). Los correos de phishing suelen crear sensación de urgencia.

Información confidencial No envíes información confidencial (datos de pacientes, credenciales, claves API) por correo electrónico sin cifrar. Si necesitas compartir información sensible, utiliza los canales seguros establecidos.

Dispositivos seguros Accede al correo corporativo únicamente desde tus dispositivos de trabajo (tu Mac asignado). No inicies sesión en el correo corporativo desde dispositivos compartidos o públicos.

Reporta cualquier sospecha Si has hecho clic en un enlace sospechoso, has abierto un adjunto dudoso, o notas cualquier comportamiento extraño en tu cuenta de correo, comunícalo inmediatamente a taig@legit.health. Cuanto antes lo reportemos, antes podremos actuar.

Evidencia de envío

Resumen de envíos

| Píldora | Tema | Fecha de envío | Destinatarios | Evidencia |

|---|---|---|---|---|

| 1 | Detección y comunicación de incidentes | 26/02/2026, 04:45 | Andy, Alfonso, Alberto, Ignacio, Alejandro, Gerardo | Captura |

| 2 | Navegación web segura | 26/02/2026, 04:46 | Andy, Alfonso, Gerardo, Alberto, Alejandro, Ignacio | Captura |

| 3 | Uso seguro del correo electrónico | 26/02/2026, 04:46 | Andy, Alfonso, Gerardo, Alejandro, Alberto, Ignacio | Captura |

Signature meaning

The signatures for the approval process of this document can be found in the verified commits at the repository for the QMS. As a reference, the team members who are expected to participate in this document and their roles in the approval process, as defined in Annex I Responsibility Matrix of the GP-001, are:

- Author: Team members involved

- Reviewer: JD-003 Design & Development Manager, JD-004 Quality Manager & PRRC

- Approver: JD-001 General Manager