R-110-020 Registro de Cambios de Infraestructura

Este registro documenta los cambios de infraestructura ejecutados según el procedimiento OP.EXP.5 Gestión de cambios, utilizando la plantilla de registro de cambios de infraestructura definida en dicho procedimiento.

Tabla maestra de cambios

| ID | Fecha | Tipo | Descripción | Componentes afectados | Resultado |

|---|

| RFC-2026-02-0001 | 2026-02-17 | NORMAL | Despliegue de WatchGuard EPDR en todos los endpoints | Endpoints macOS (7 equipos) | Exitoso |

| RFC-2026-02-0002 | 2026-02-24 | NORMAL | Despliegue de agentes Wazuh SIEM en todos los endpoints | Endpoints macOS (7 equipos), servidor Wazuh | Exitoso |

| RFC-2026-03-0001 | 2026-03-08 | MENOR | Despliegue de scripts de seguridad en endpoints macOS | Endpoints macOS (7 equipos) | Exitoso |

RFC-2026-02-0001 — Despliegue de WatchGuard EPDR en endpoints

Datos del cambio

| Campo | Valor |

|---|

| ID del cambio | RFC-2026-02-0001 |

| Fecha de solicitud | 2026-02-10 |

| Solicitante | RSEG (Responsable de Seguridad) |

| Descripción del cambio | Despliegue de agentes WatchGuard Endpoint Protection Detection and Response (EPDR) en todos los endpoints de la organización para monitorización y protección en tiempo real contra malware, ransomware y amenazas avanzadas. Este cambio implementa los controles OP.EXP.6 (protección frente a código dañino) y OP.MON.1 (detección de intrusión) del ENS. |

Evaluación de impacto

| Dimensión | Nivel | Justificación |

|---|

| Impacto en negocio | Bajo | Instalación transparente de agente en segundo plano, sin interrupción del servicio ni de la actividad de los usuarios |

| Impacto en seguridad | Alto | Añade capacidad de detección y respuesta en endpoints (EDR), cumpliendo OP.EXP.6 y OP.MON.1. Protección activa contra malware y amenazas avanzadas |

| Nivel de riesgo | Bajo | Agente ligero validado previamente en un equipo de pruebas sin impacto en rendimiento. Proveedor con certificación ENS |

Planificación

| Campo | Contenido |

|---|

| Acciones a realizar | 1. Contratar servicio WatchGuard EPDR con proveedor autorizado. 2. Configurar consola de administración centralizada. 3. Generar paquetes de instalación para macOS. 4. Instalar agentes en los 7 endpoints de la organización. 5. Verificar comunicación de todos los agentes con la consola. 6. Ejecutar test de detección (EICAR). |

| Responsable(s) | RSEG (ejecución), RSIS (supervisión técnica) |

| Fecha planificada | 2026-02-17 |

| Plan de rollback | Desinstalación remota del agente WatchGuard desde la consola de administración. Los endpoints vuelven a su estado anterior sin pérdida de datos. |

| Condiciones de activación del rollback | Degradación de rendimiento >20% en endpoints, pérdida de conectividad de red, conflictos con software existente, falsos positivos que bloqueen aplicaciones críticas |

Aprobación

| Rol | Fecha | Decisión |

|---|

| Responsable de Seguridad (RSEG) | 2026-02-12 | Aprobado |

Resultado post-cambio

| Campo | Contenido |

|---|

| Fecha de ejecución | 2026-02-17 |

| Resultado de pruebas | Todos los endpoints (7/7) reportando correctamente a la consola WatchGuard. Sin impacto en rendimiento. Detección activa funcionando correctamente (verificado con archivo de prueba EICAR). Políticas de protección aplicadas según configuración estándar. |

| ¿Se ejecutó rollback? | No |

| Observaciones | Despliegue completado en una única sesión de trabajo. Todos los equipos quedaron protegidos y reportando al dashboard centralizado desde el primer momento. |

| Estado final | Completado con éxito |

Evidencias

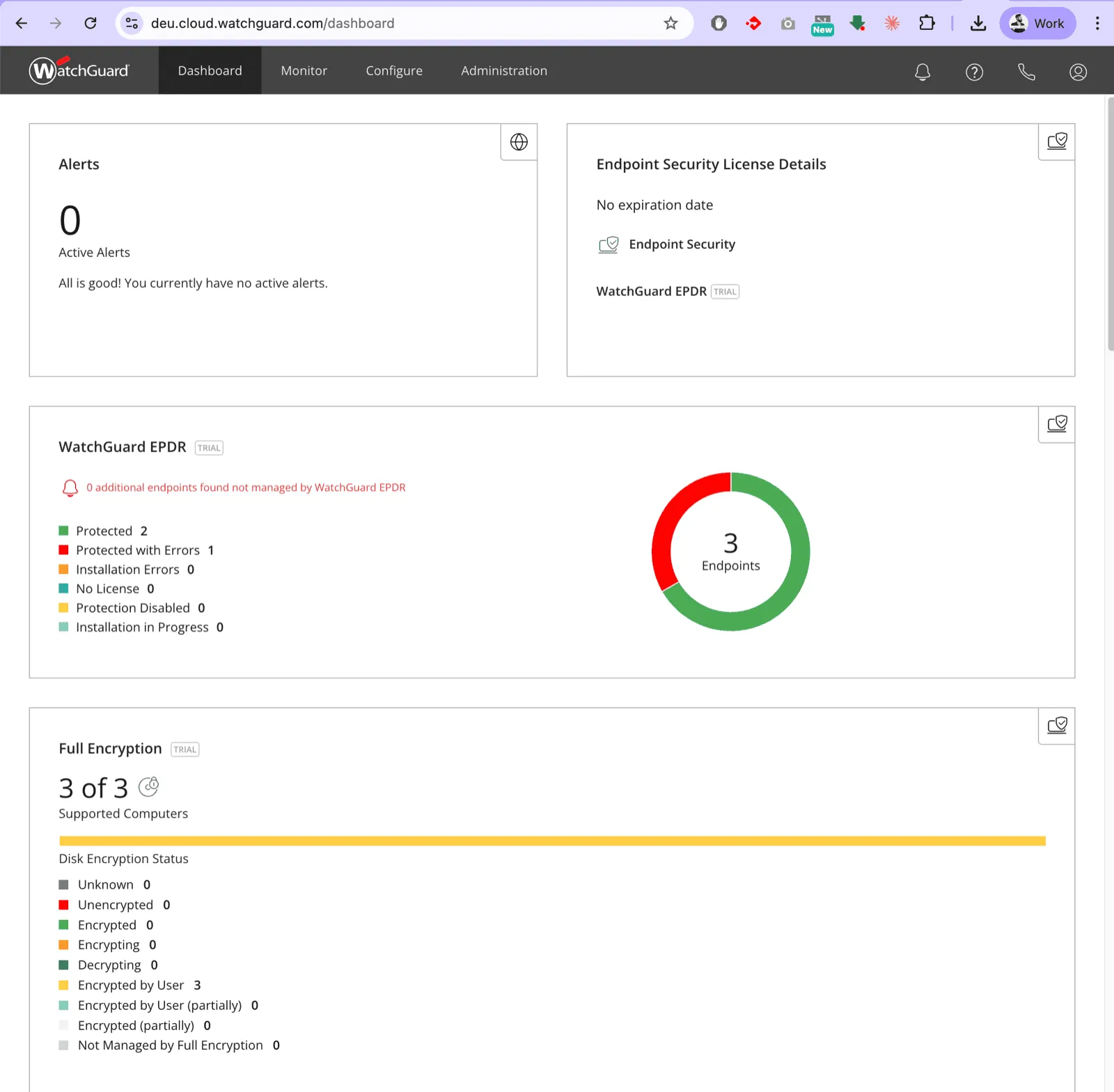

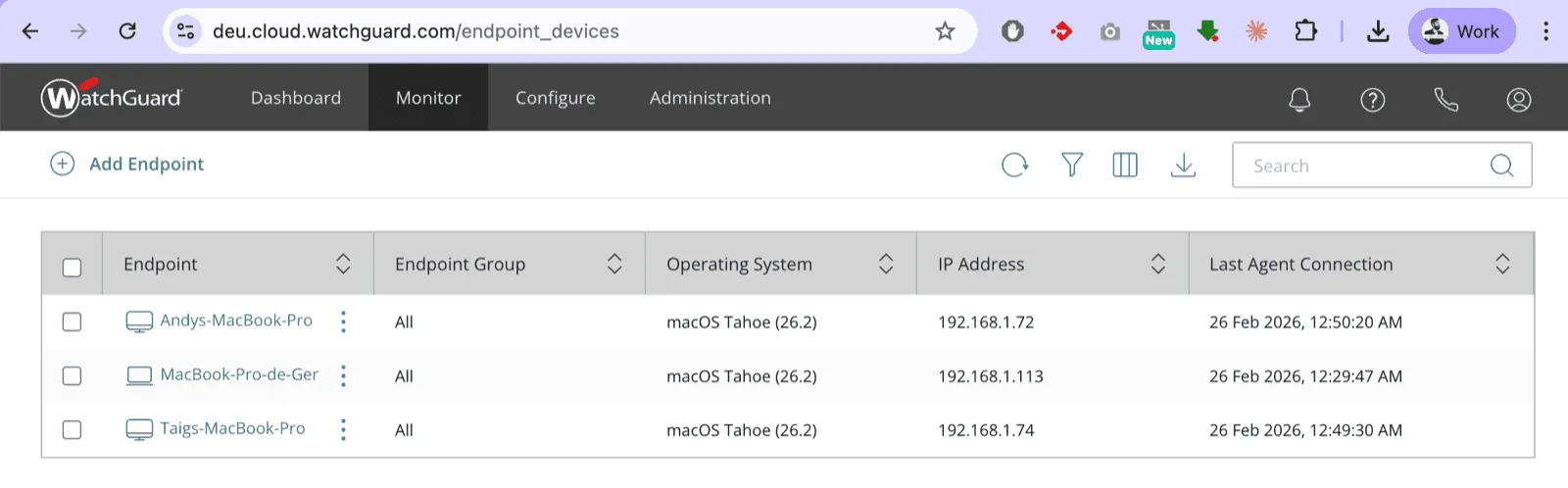

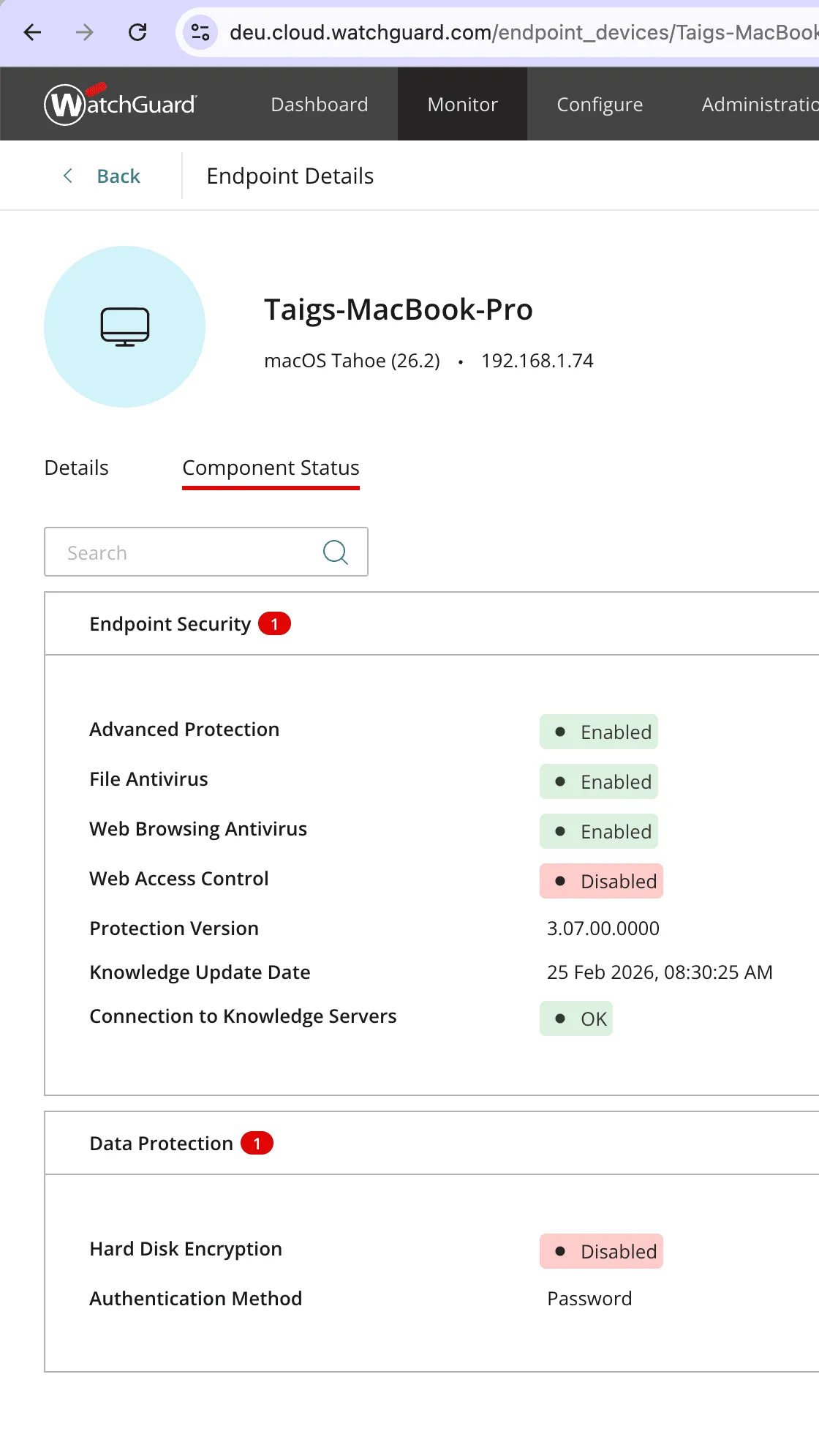

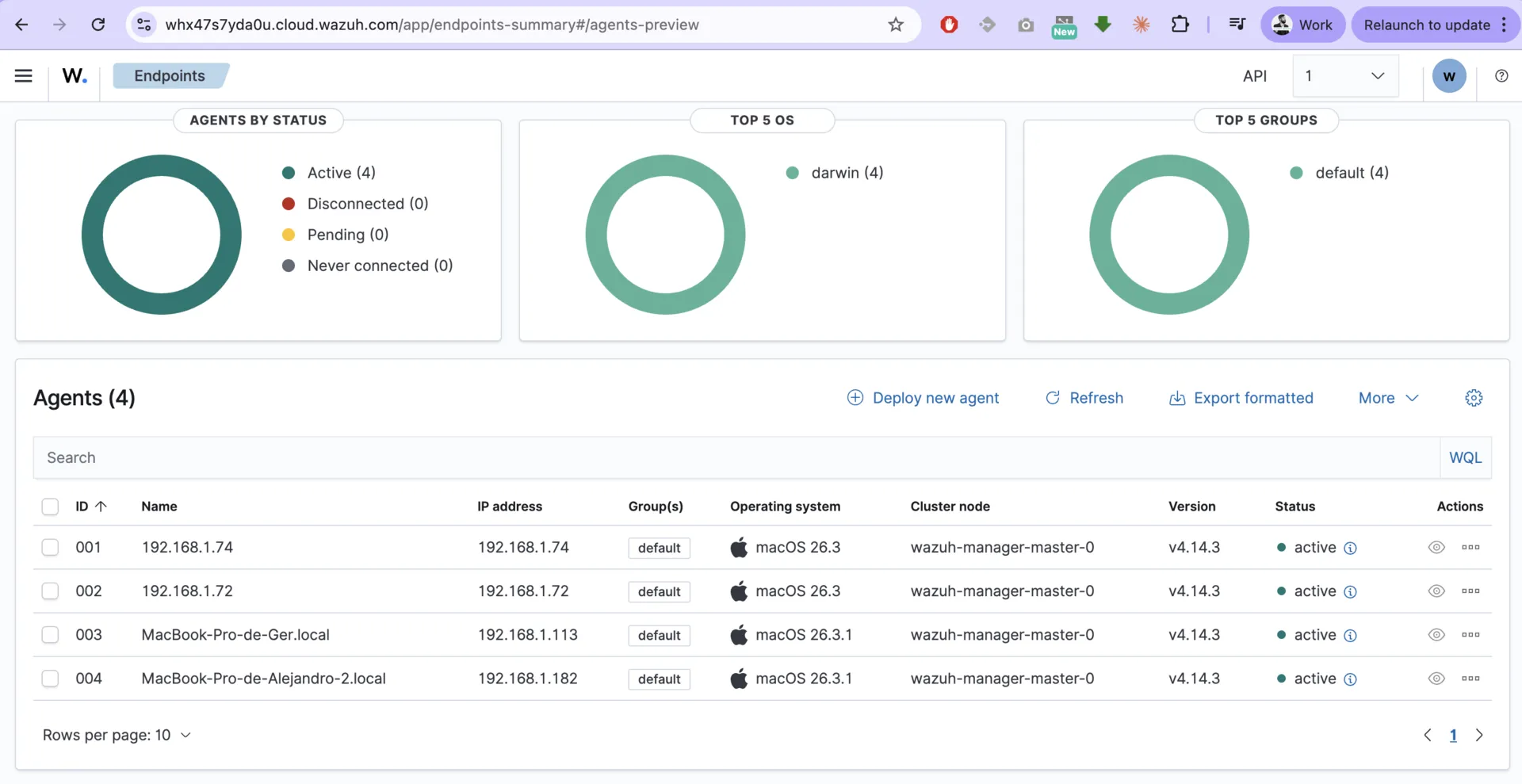

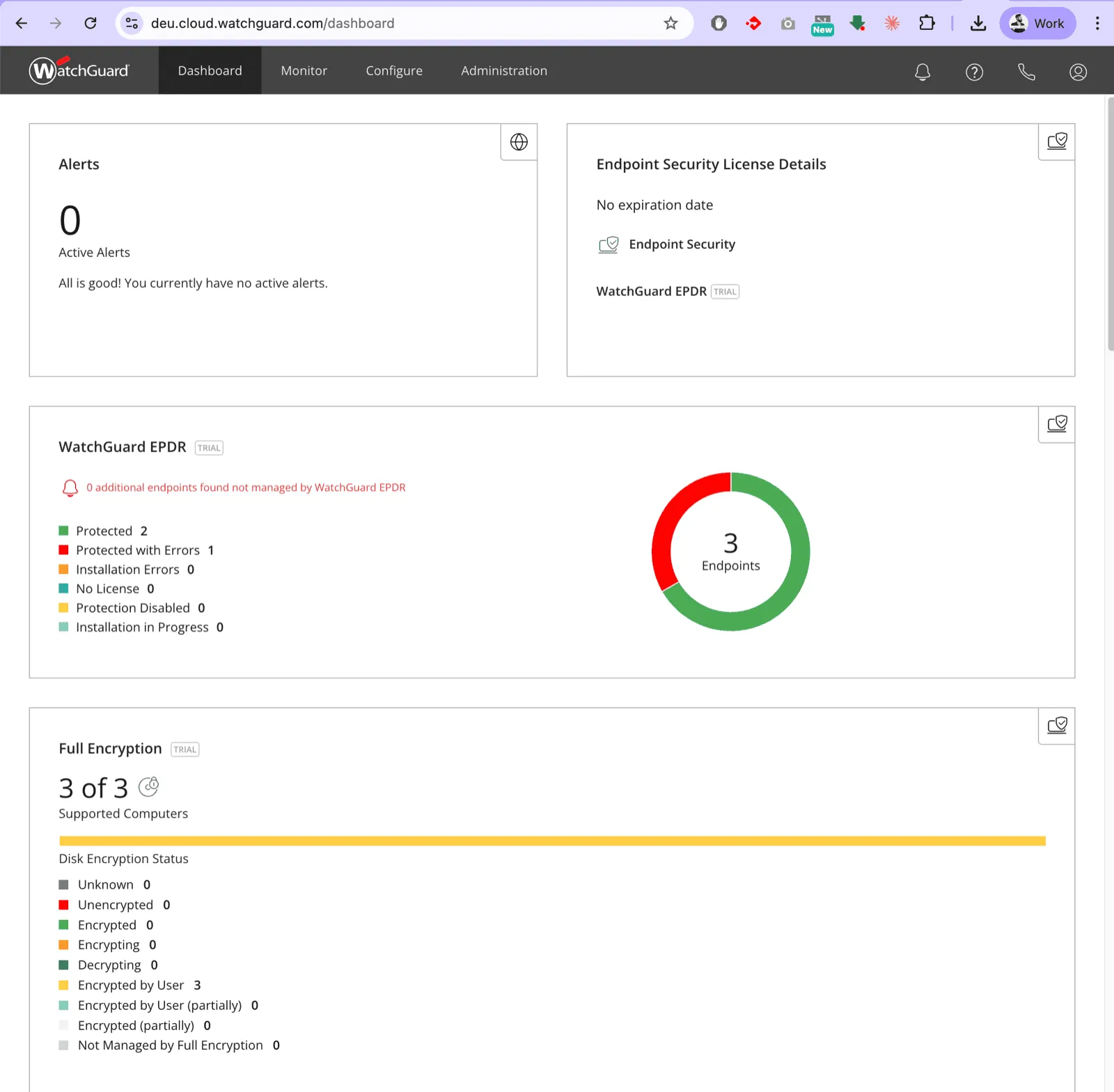

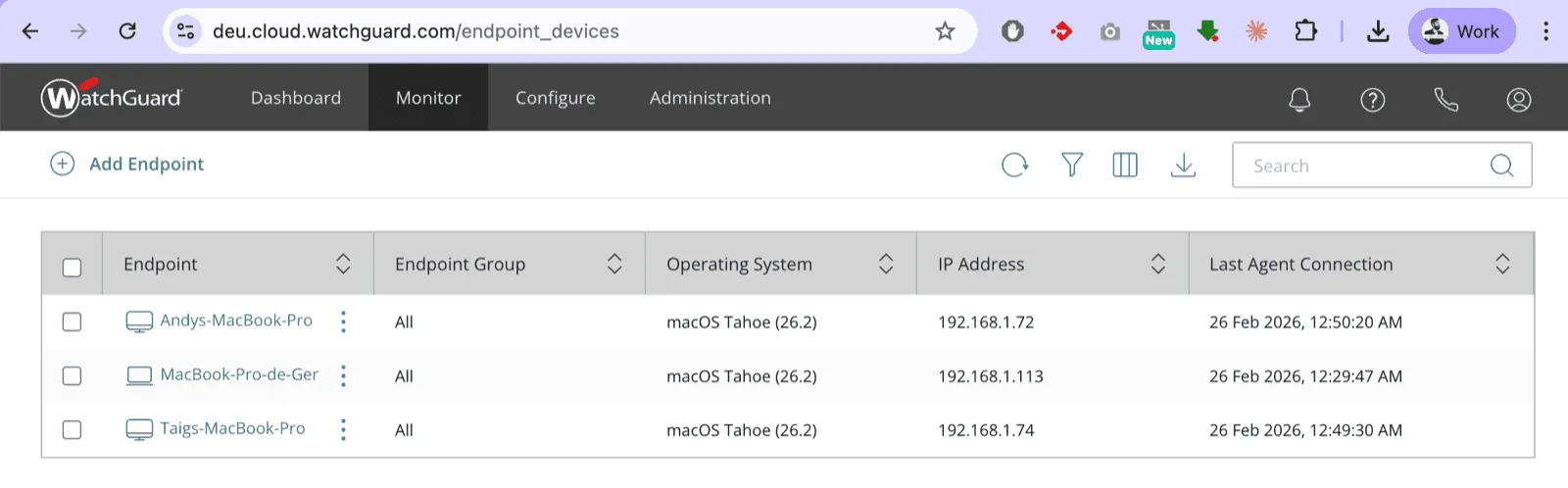

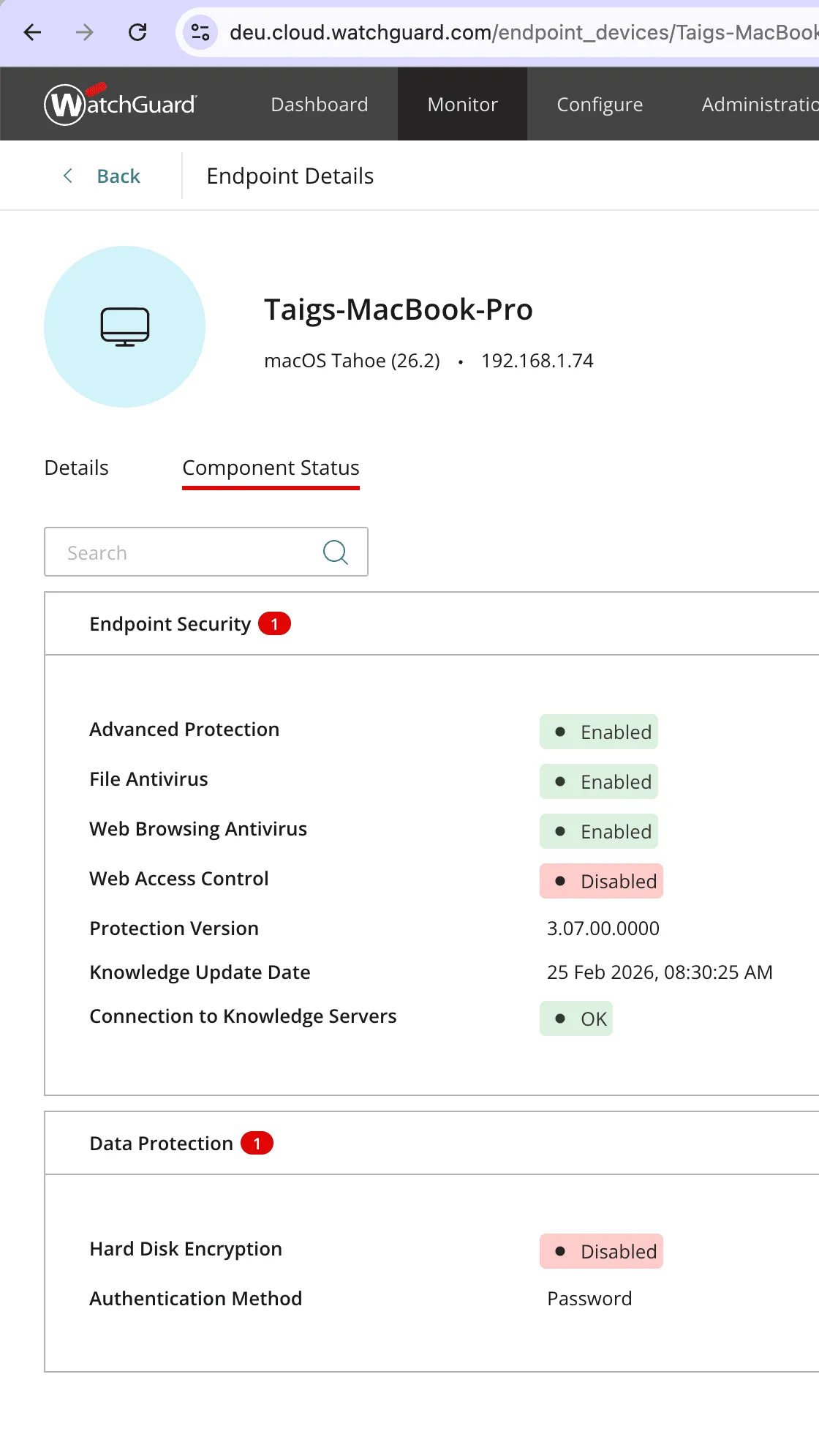

Las siguientes capturas documentan el estado del despliegue tras la implementación:

- Dashboard WatchGuard EPDR — consola de administración mostrando estado general de protección

- Listado de endpoints protegidos — todos los equipos de la organización registrados y reportando

- Detalle de endpoint — estado de protección individual de un equipo

RFC-2026-02-0002 — Despliegue de agentes Wazuh SIEM en endpoints

Datos del cambio

| Campo | Valor |

|---|

| ID del cambio | RFC-2026-02-0002 |

| Fecha de solicitud | 2026-02-19 |

| Solicitante | RSEG (Responsable de Seguridad) |

| Descripción del cambio | Despliegue de agentes Wazuh (SIEM/XDR open-source) en todos los endpoints de la organización para monitorización centralizada de eventos de seguridad, detección de intrusiones y correlación de logs. Este cambio implementa los controles OP.MON.1 (detección de intrusión), OP.EXP.8 (registro de la actividad de los usuarios) y OP.EXP.9 (registro de la gestión de incidentes) del ENS. |

Evaluación de impacto

| Dimensión | Nivel | Justificación |

|---|

| Impacto en negocio | Bajo | Instalación transparente de agente, sin interrupción del servicio. El agente opera en segundo plano recopilando logs y eventos. |

| Impacto en seguridad | Alto | Habilita la monitorización centralizada de seguridad (SIEM), detección de intrusiones en tiempo real y correlación de eventos. Cumple OP.MON.1, OP.EXP.8 y OP.EXP.9. |

| Nivel de riesgo | Bajo | Agente de código abierto ampliamente validado. Probado previamente en un endpoint sin incidencias. |

Planificación

| Campo | Contenido |

|---|

| Acciones a realizar | 1. Desplegar servidor Wazuh Manager en infraestructura AWS. 2. Configurar dashboards y reglas de detección. 3. Generar claves de agente para cada endpoint. 4. Instalar agentes Wazuh en los 7 endpoints macOS. 5. Verificar conexión de todos los agentes con el manager. 6. Validar recepción de eventos en el dashboard. |

| Responsable(s) | RSIS (ejecución técnica), RSEG (supervisión y validación) |

| Fecha planificada | 2026-02-24 |

| Plan de rollback | Desinstalación del agente Wazuh y eliminación de la configuración. No afecta al funcionamiento de los endpoints. |

| Condiciones de activación del rollback | Consumo excesivo de CPU/memoria (>15%), interferencia con WatchGuard EPDR, pérdida de conectividad, errores en el envío de logs |

Aprobación

| Rol | Fecha | Decisión |

|---|

| Responsable de Seguridad (RSEG) | 2026-02-20 | Aprobado |

Resultado post-cambio

| Campo | Contenido |

|---|

| Fecha de ejecución | 2026-02-24 |

| Resultado de pruebas | Todos los endpoints (7/7) conectados al Wazuh Manager y reportando eventos. Dashboard centralizado operativo con visualización en tiempo real. Reglas de detección activadas. Sin conflictos con WatchGuard EPDR. Consumo de recursos dentro de parámetros aceptables. |

| ¿Se ejecutó rollback? | No |

| Observaciones | El despliegue se realizó de forma progresiva, comenzando por el endpoint del RSEG como piloto y extendiéndose al resto de equipos tras verificar el correcto funcionamiento. Coexistencia validada con WatchGuard EPDR. |

| Estado final | Completado con éxito |

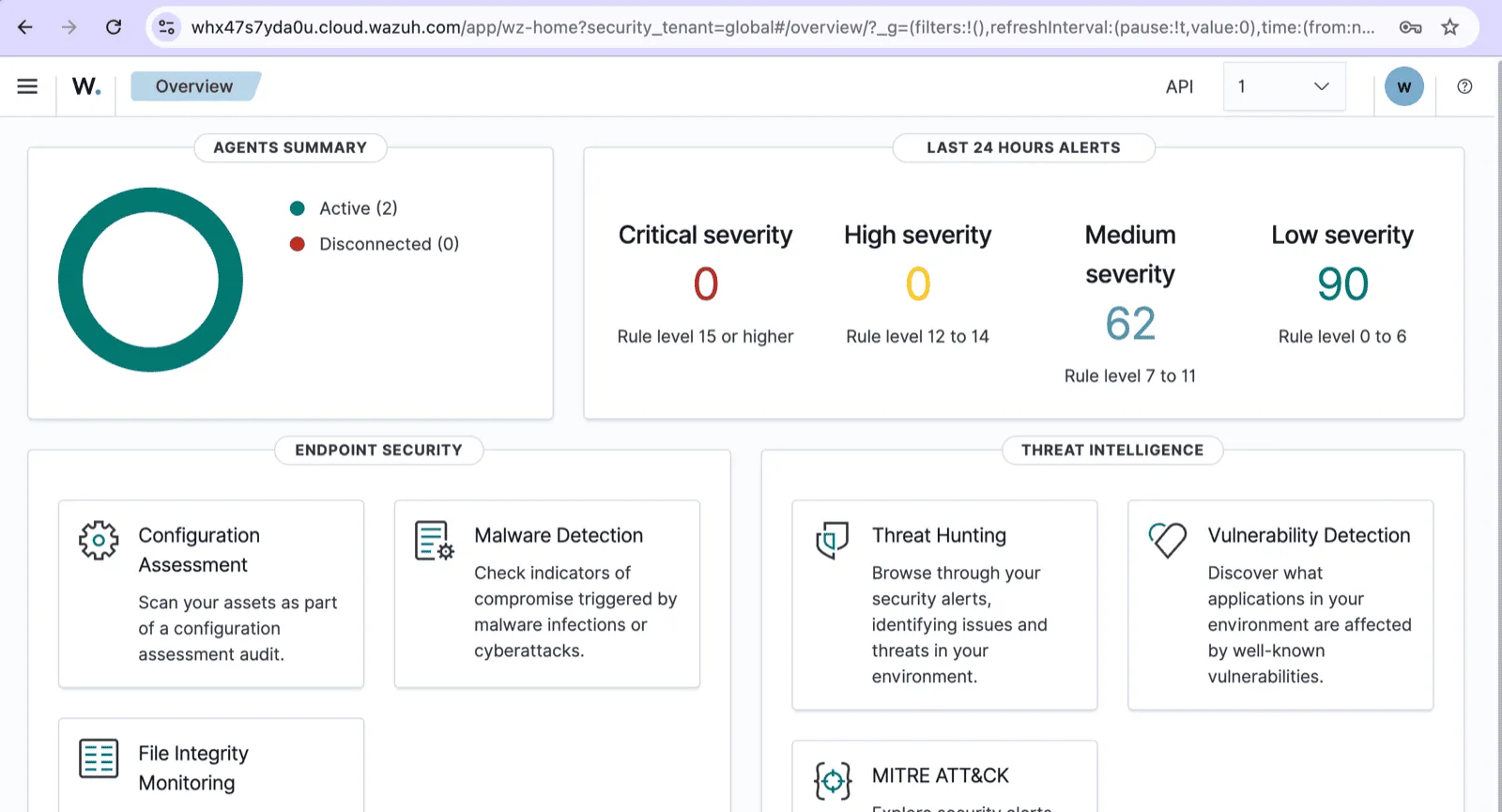

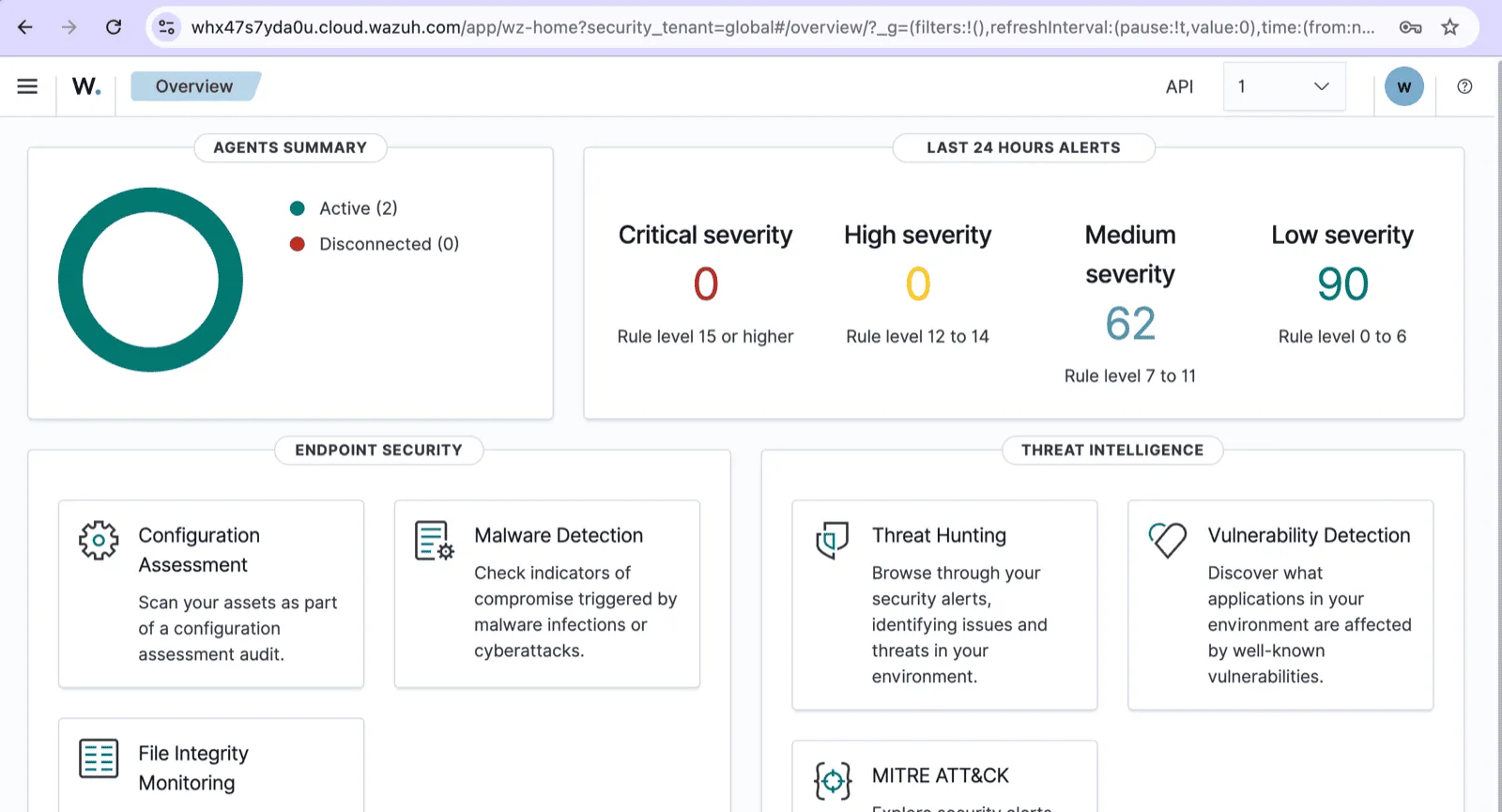

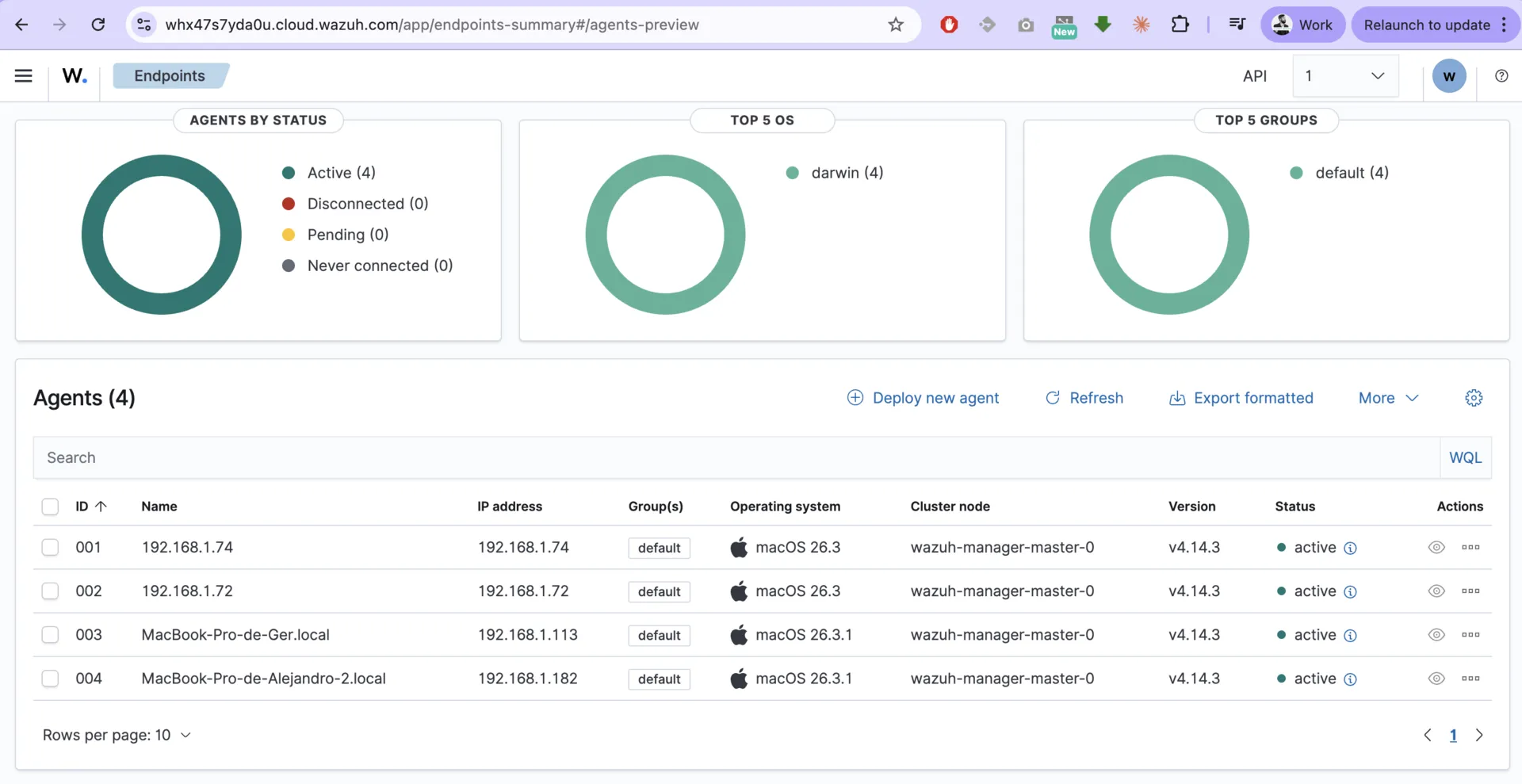

Evidencias

- Dashboard Wazuh — consola centralizada mostrando estado de la monitorización

- Endpoints conectados — todos los agentes reportando al manager (captura del 2026-03-09)

RFC-2026-03-0001 — Despliegue de scripts de seguridad en endpoints macOS

Datos del cambio

| Campo | Valor |

|---|

| ID del cambio | RFC-2026-03-0001 |

| Fecha de solicitud | 2026-03-06 |

| Solicitante | RSEG (Responsable de Seguridad) |

| Descripción del cambio | Despliegue de dos scripts de seguridad en todos los endpoints macOS: (1) banner de aviso legal en la pantalla de inicio de sesión conforme a OP.ACC.6 y (2) visualización de la fecha y hora del último inicio de sesión conforme a OP.ACC.6. Ambos scripts se ejecutan automáticamente en cada inicio de sesión. |

Evaluación de impacto

| Dimensión | Nivel | Justificación |

|---|

| Impacto en negocio | Bajo | Los scripts añaden un aviso informativo al login sin afectar al flujo de trabajo del usuario |

| Impacto en seguridad | Medio | Implementa el control OP.ACC.6 del ENS: aviso de derechos y obligaciones al usuario y registro de último acceso visible |

| Nivel de riesgo | Bajo | Scripts simples que modifican la configuración de pantalla de inicio de sesión de macOS. Fácilmente reversibles. |

Planificación

| Campo | Contenido |

|---|

| Acciones a realizar | 1. Desarrollar script de banner legal (PolicyBanner.rtf + com.apple.loginwindow.plist). 2. Desarrollar script de último login (login-hook para mostrar fecha/hora). 3. Probar ambos scripts en el equipo del RSEG. 4. Desplegar en los 7 endpoints macOS. 5. Verificar que el banner aparece y el último login se muestra correctamente. |

| Responsable(s) | RSEG (desarrollo y despliegue) |

| Fecha planificada | 2026-03-08 |

| Plan de rollback | Eliminación del archivo PolicyBanner.rtf y desactivación del login-hook mediante comandos de sistema. |

| Condiciones de activación del rollback | El banner impide el inicio de sesión, el script de login causa errores o retrasos en el arranque |

Aprobación

| Rol | Fecha | Decisión |

|---|

| Responsable de Seguridad (RSEG) | 2026-03-07 | Aprobado |

Resultado post-cambio

| Campo | Contenido |

|---|

| Fecha de ejecución | 2026-03-08 |

| Resultado de pruebas | Banner legal visible en la pantalla de inicio de sesión de todos los endpoints. Último inicio de sesión mostrado correctamente tras el login. Sin impacto en tiempos de arranque. |

| ¿Se ejecutó rollback? | No |

| Observaciones | Los scripts se desplegaron primero en el equipo del RSEG como piloto. Tras verificar el correcto funcionamiento, se extendieron al resto de equipos el mismo día. |

| Estado final | Completado con éxito |

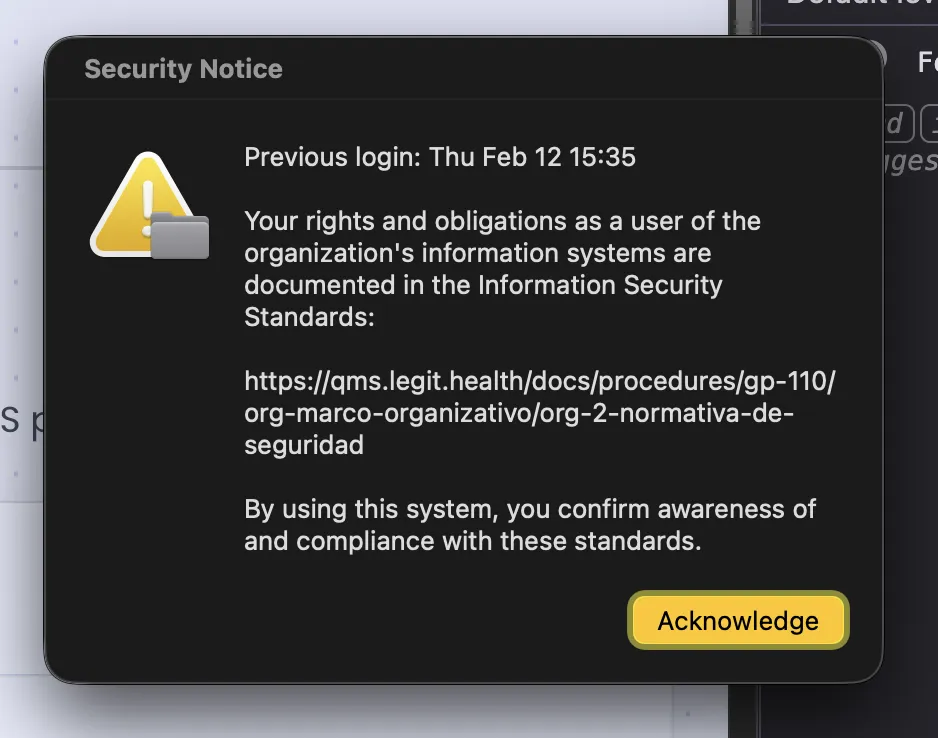

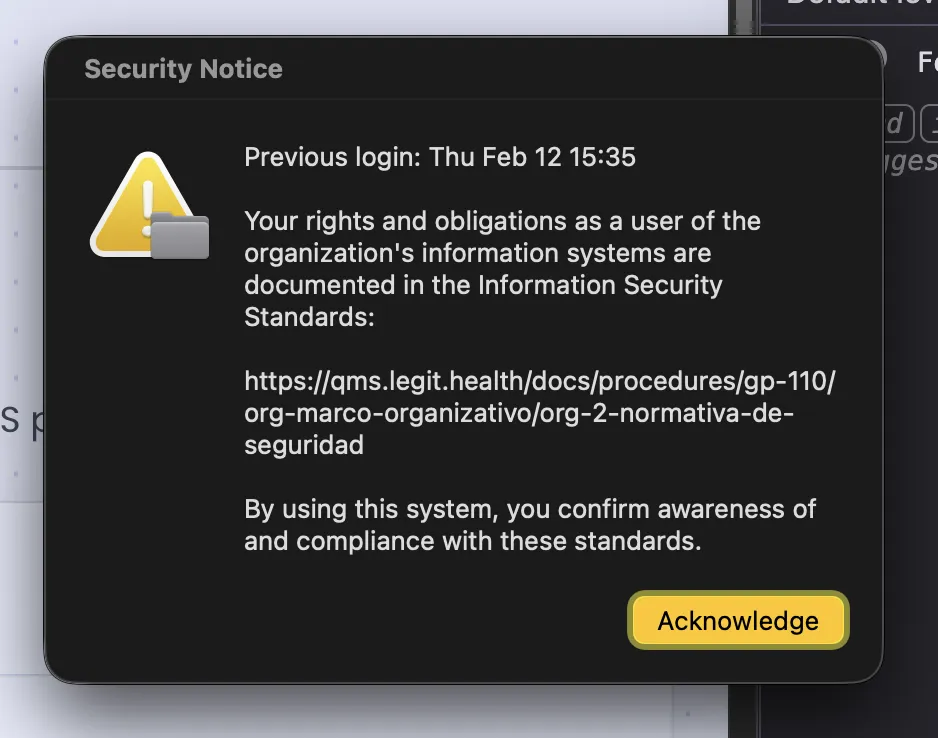

Evidencias

- Banner legal en pantalla de inicio de sesión — aviso de derechos y obligaciones conforme a OP.ACC.6

- Diálogo de aviso de seguridad — el usuario debe aceptar antes de continuar

Signature meaning

The signatures for the approval process of this document can be found in the verified commits at the repository for the QMS. As a reference, the team members who are expected to participate in this document and their roles in the approval process, as defined in Annex I Responsibility Matrix of the GP-001, are:

- Author: Team members involved

- Reviewer: JD-003 Design & Development Manager, JD-004 Quality Manager & Person Responsible for Regulatory Compliance (PRRC)

- Approver: JD-001 General Manager

ㅤ